Expoilts & Vulnerabilities

Alemania prohíbe el uso de smartwatches para niños y les pide a los padres destruirlos

La Federal Network Agency es el regulador de la Telecom de Alemania que es el encargado de revisar las telecomunicaciones de Alemania, ha prohibido que los niños utilicen smartwatches pues los clasifica como aparatos para espiar. Así mismo, les pidió a los padres que destruyeran estos aparatos (los smartwatches o relojes inteligentes) que son usados principalmente por niños en un rango de edad de 5 a 12 años de acuerdo a los expertos de seguridad informática de webimprints.

La decisión llegó meses después de que la misma agencia prohibiera la muñeca “MyFriendCaylaDoll” mencionando que el smarttoy (juguete inteligente) vigila, escucha las conversaciones de los niños y les responde en tiempo real. La agencia Bundesnetzagentur describió a la muñeca como un auténtico ejemplo de “equipo no autorizado de transmisión de datos vía inalámbrica”.

La última decisión de la agencia es de prohibir los relojes ya que los describen como “transmisores no autorizados”. El presidente de la agencia Bundesnetzagentur Jochen Homann declaró: “De acuerdo a nuestras investigaciones, los padres de los niños han utilizado los smartwatches para escuchar a los maestros de sus hijos durante sus clases.”

Mientras las autoridades le piden a los padres que se deshagan de los ya mencionados relojes, medidas severas en contra de algunas de las firmas que los venden en línea han sido puestas en marcha. Se les ha pedido también a las escuelas dentro del país que pongan más atención acerca del uso de dichos relojes, nos señala Jim Gil, un experto de seguridad informática de International Institute of Cyber Security (IICS).

“A través de una app, los padres pueden utilizar los relojes de sus hijos para escuchar sin que los noten, el ambiente en el que se encuentra el niño, por esto se les considera (a los relojes) sistemas de transmisión no autorizados.” declaró Homann.

De acuerdo al comunicado de prensa de Bundesnetzagentur, éstos relojes cuentan con una tarjeta SIM y funciones limitadas de telefonía, que están configuradas y controladas mediante una app. Dicho monitoreo usualmente es llamado “baby monitor” (monitor de bebé) o “monitor function” (función de monitor”. Quien esté utilizando la app puede especificar que sin que el portador lo note el reloj realice llamadas a algún número; esto permite que la persona que está utilizando la app escuche las conversaciones que está teniendo el portador del reloj sin que éste lo note. Dicho monitoreo está prohibido en Alemania.

En Octubre del año en curso, el “guardián” del consumo en Noruega, NorwegianConsumer Council (NCC) y equipo de seguridad informática, dijeron que hay muchas fallas de seguridad en los smartwatches que pueden ser explotadas, los pueden hackear y ubicar la localización del niño y engañar a sus padres mostrando una ubicación diferente. Los relojes probados por los investigadores, fueron equipados con ubicación en tiempo real y facilitando llamadas de dos vías con algunos de los contactos seleccionados.

NCC también encontró que estos smartwatches guardan y transmiten data sin codificación y una vez que se extrae, se torna en una gran amenaza. “Es muy serio cuando hay productos que pretenden dar seguridad a los niños, los ponen en riesgo debido a su poca seguridad informática y sus características que no funcionan adecuadamente. Importadores y vendedores deben de conocer lo que tienen en almacén y lo que está en venta. Estos relojes no deberían de estar en las tiendas, mucho menos en posesión de los niños.” menciona FinnMyrstad de la NCC.

¿CÓMO HACER FÁCILMENTE INJECCION DE BLIND SQL CON BBQSQL?

Blind SQL injection es casi idéntica a la inyección normal de SQL y afecta a la seguridad en base de datos, la única diferencia es la forma en que los datos se recuperan de la base de datos. Cuando la base de datos no genera datos en la página web, un atacante se ve obligado a robar datos pidiendo a la base de datos una serie de preguntas verdaderas o falsas.

Blind SQL injection puede ser un dolor para explotar. Cuando funcionan las herramientas disponibles, funciona bien, pero cuando no tienen que escribir algo personalizado para romper seguridad en base de datos. Esto es lento y tedioso. BBQSQL puede ayudarle a resolver esos problemas.

BBQSQL es un marco de inyección de BLIND SQL escrito en Python por los expertos de auditoría de base de datos. Es extremadamente útil cuando se atacan vulnerabilidades de inyección SQL complicadas. BBQSQL es también una herramienta semi-automática, que permite un poco de personalización para aquellos difíciles hallazgos provocados por inyección de SQL. La herramienta está construida para ser agnóstico de base de datos y es extremadamente versátil ya que es enseñado durante cursos de seguridad en base de datos como de international institute of cyber security. También tiene una interfaz de usuario intuitiva para hacer la creación de ataques mucho más fácil. Python gevent también se implementa para auditoría de base de datos, haciendo BBQSQL extremadamente rápido.

USO DE ALTO NIVEL

Similar a otras herramientas de inyección de SQL, proporciona cierta información.

Debe proporcionar la información usual:

- URL

- HTTP Method

- Headers

- Cookies

- Encoding methods

- Redirect behavior

- Files

- HTTP Auth

- Proxies

A continuación, especificamos dónde va la inyección y qué sintaxis estamos inyectando.

BBQSQL utiliza dos técnicas cuando se realiza un ataque de inyección SQL blind. La primera y la técnica predeterminada utilizada es binary_search. La segunda técnica que puede utilizar es frequency_search. La búsqueda de frecuencia se basa en un análisis del idioma inglés para determinar la frecuencia con la que un alfabeto a se producirá. Este método de búsqueda es muy rápido contra los datos no entrópicos, pero puede ser lento contra datos no ingleses o datos ofuscados según expertos de auditoría de base de datos de IICS.

Puede especificar binary_search o frequency_search como valor para este parámetro.

Ganchos personalizados

A veces tienes que hacer algo realmente loco.

Tal vez usted necesita para cifrar los valores de entrada en un campo antes de enviar la solicitud o tal vez usted lo necesita hacer triple URL encode. Sin embargo, estas situaciones hacen que otras herramientas de auditoría de base de datos sean imposibles de usar. BBQSQL le permite definir funciones de “hook” que la herramienta llamará en varios puntos a lo largo de la solicitud.

Para implementar esto, cree un archivo de Python y especifique las funciones de gancho. En su archivo de ganchos, puede definir tan pocas o muchas de estas funciones de ganchos como desee. En la sección bbqsql_options del menú, puede especificar la ubicación de su hooks_file. BBQSQL tomará este archivo y usará los ganchos que haya definido explican expertos de seguridad en base de datos.

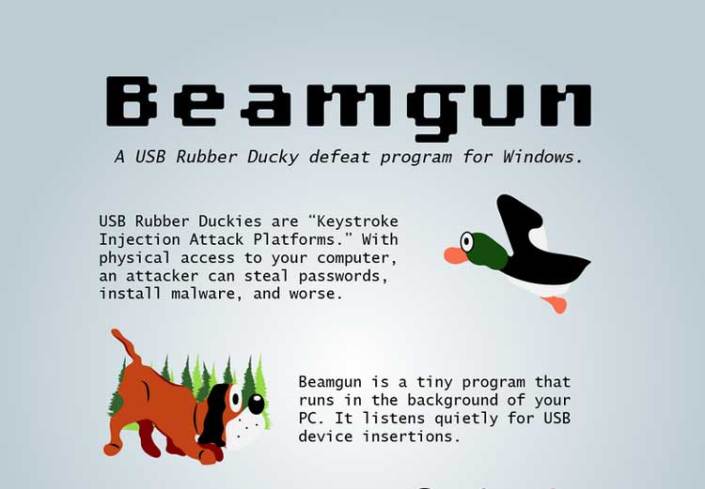

¿CÓMO PROTEGER DE USB RUBBER DUCKY CON HERRAMIENTA GRATUITA BEAMGUN?

El USB Rubber Ducky es una pequeña herramienta increíble puesta en marcha por los expertos de ciberseguridad de HAK5. Básicamente, este pequeño dispositivo USB se registra como un teclado, espera un poco y luego corta la computadora de la víctima con una ráfaga de pulsaciones de teclado a una velocidad super humana y las soluciones tradicionales de seguridad en redes no pueden detectar esto. Esto requiere una sesión activa, aunque obviamente la computadora no necesita ser desatendida.

Los posibles efectos de este ataque son devastadores para ciberseguridad de una empresa. Por lo general, es trivial elevar los privilegios al administrador (ya que está emulando un usuario escribiendo), por lo que puede instalar cualquier tipo de malware que se desee, extraer scripts más grandes desde un servidor remoto, o peor explican consultor de seguridad en redes, Salvador Ruiz de iicybersecurity.

Usted puede protegerse contra USB Rubber Ducky usando Beamgun, una herramienta de ciberseguridad. Beamgun escucha tranquilamente el USB insertado. Se ejecuta como un proceso de fondo. Beamgun bloquea la inyección de golpe de la llave robando continuamente el enfoque y bloqueando la máquina. Todas las teclas de teclado se graban y se puede ver lo que el hacker estaba tratando de hacer según consultor de seguridad en redes.

Según expertos de ciberseguridad de Instituto internacional de seguridad cibernética, Beamgun se muestra en los procesos del sistema cada vez que ejecuta BeamgunApp.exe. Si lo instalas utilizando MSI installer, esto sucederá cada vez que inicie sesión. Puedes hacer clic en el icono correspondiente para ver el estado de la aplicación. Desde aquí, puedes desactivar Beamgun. Si estás a punto de insertar y quitar dispositivos USB con frecuencia, durante los próximos 30 minutos. También puedes hacer “Reset” Beamgun si has sido alertado y, finalmente, puedes forzar a Beamgun para salir haciendo clic en “Exit”.

También puedes configurar los ajustes de seguridad en redes para Beamgun utilizando las dos casillas de verificación. Cuando el beamgun detecta un dispositivo USB, sólo ejecutará las funciones que haya seleccionado. Si selecciona “Attempt to steal”, Beamgun intentará robar todas las teclas de teclado y robando continuamente el enfoque. Si marca “Lock workstation”, Beamgun le dirá a Windows que se bloquee, forzándolo a escribir su contraseña para continuar.

CÓMO FUNCIONA

Según expertos de seguridad en redes y ciberseguridad, hay algunas llamadas importantes de la API de Win32 que nos permiten hacer lo siguiente:

- Supervisar las inserciones de dispositivos de teclado para que podamos alertar,

- Enganchar teclas para que podamos ver lo que el atacante intentó hacer,

- Roba continuamente el enfoque al teclado para evitar que el atacante progrese y, finalmente,

- Bloquea la estación de trabajo. Como otra opción (potencialmente más robusta), el usuario puede optar por bloquear la estación de trabajo cada vez que se produce una inserción USB.

CONSIDERACIONES ESPECIALES

Dado que el Rubber Ducky es un dispositivo de teclado, los expertos de seguridad en redes y ciberseguridad tuvieron que ser muy cuidadoso en la implementación de Beamgun para tratar de frustrar algunas contramedidas. El experto de seguridad en redes se aseguró de que algunos fans de Rubber Ducky se esforzarán para subvertir Beamgun, por estsos razones hay más seguridad:

- Desactivación de ALT-F4

- Usando botones personalizados que no responden a eventos del teclado

- Robo de enfoque en un loop con un intervalo muy ajustado

RECUPERABIT – HERRAMIENTA FORENSE PARA LA RECONSTRUCCIÓN DEL SISTEMA DE ARCHIVOS

RecuperaBit es un software de seguridad informática que intenta reconstruir las estructuras del sistema de archivos y recuperar archivos. Actualmente sólo soporta NTFS.

RecuperaBit intenta reconstruir la estructura de directorios independientemente de:

- Tabla de particiones ausente

- Límites de particiones desconocidos

- Metadatos parcialmente sobrescritos

- Formato rápido

El argumento principal es el path para una imagen bitstream de un disco o partición. RecuperaBit determina automáticamente los sectores desde los que se inician las particiones explica Salvador Ruiz, experto de seguridad informática de iicybersecurity IICS.

- RecuperaBit no modifica la imagen del disco, sin embargo, lee algunas partes de ella varias veces a través de la ejecución. También debería funcionar en dispositivos reales, como / dev / sda, pero esto no es recomendable por los expertos de seguridad informática.

- Opcionalmente, se puede especificar un archivo guardado con -s. La primera vez, después del proceso de escaneado, los resultados se guardan en el archivo. Después de la primera ejecución, el archivo se lee para analizar únicamente sectores interesantes y acelerar la fase de carga.

- La sobrescritura del archivo guardado se puede forzar con -w.

- RecuperaBit incluye una pequeña línea de comandos que permite los consultores de seguridad informática recuperar archivos y exportar el contenido de una partición en formato CSV. Éstos se exportan en el directorio especificado por -o (o recuperabit_output).

PYPY

RecuperaBit se puede ejecutar con la implementación estándar de cPython, sin embargo la velocidad puede incrementarse al usarla con el intérprete Pypy y el compilador JIT según expertos de seguridad informática:

pypy main.py /path/to/disk.img

RECUPERACIÓN DEL CONTENIDO DEL ARCHIVO

Los archivos se pueden restaurar uno a la vez o recursivamente, comenzando desde un directorio. Una vez finalizado el proceso de análisis, puedes comprobar la lista de particiones que se pueden recuperarse mediante el siguiente comando en el indicador:

Recoverable

Si desea recuperar archivos a partir de un directorio específico, puedes imprimir el tree en pantalla con el comando tree o puede exportar una lista de archivos CSV.

Acuerdo a expertos de seguridad informática, si prefieres extraer todos los archivos de los nodos Root y Lost Files, debes conocer el identificador del directorio raíz, dependiendo del tipo de sistema de archivos.

VOLATILITY BOT – UN ANALIZADOR DE MEMORIA AUTOMATIZADO PARA ANÁLISIS DE MALWARE Y MEMORIA

Parte del trabajo de los investigadores de seguridad informática que tienen que pasar dificultades cuando estudian nuevos programas maliciosos o desean analizar ejecutables sospechosos lo cual consiste en extraer el archivo binario y todas las diferentes inyecciones y cadenas descifradas durante la ejecución del malware. Volatility Bot fue creado por expertos de seguridad web para resolver estos tipos de problemas.

Según investigadores de seguridad informática, Volatility Bot es una herramienta de automatización para investigadores de seguridad web que corta todas las tareas de conjeturas y manuales de la fase de extracción binaria, también sirve para ayudar al investigador de seguridad web en los primeros pasos de realizar una investigación de análisis de memoria. No sólo extrae automáticamente el ejecutable (exe), sino que también busca todos los nuevos procesos creados en la memoria, inyecciones de código, cadenas, direcciones IP, etc.

En la nueva versión de Volatility Bot, una nueva característica es el análisis automatizado de vaciados de memoria, utilizando heurística y YARA / Clam AV Scanners. Según expertos de seguridad web, de de International Institute of Cyber Security IICS esta función es útil para el análisis de la memoria a escala. Por lo general, este proceso inicial se realiza manualmente, ya sea a través de una muestra de malware o un vaciado de memoria y puede ser largo y tedioso.

CARACTERÍSTICAS ACTUALES

- Análisis automatizado de muestras de malware (Basado en diferencias entre la imagen de memoria limpia y la infectada)

- Extracción del código inyectado

- Descarga de nuevos procesos

- Escaneo Yara, análisis estático, extracción de cadenas, etc. en todos los trabajaos.

- Análisis heuristic automatizado de los vaciados de memoria que ayuda muchos los investigadores de seguridad informática.

- Detectar anomalías usando heuristic y arrojar el código relevante

- Análisis Yara, análisis estático, extracción de cadenas, etc. en todos los trabajos.

INSTALACIÓN

- Crear una nueva máquina virtual, con Windows XP hasta Windows 10 x64.

- Asegúrese de que la máquina tiene windows defender, programas de seguridad informática, seguridad web y FW deshabilitados, y tiene un IP estático

- Instalar python 3.5

- Crear c: \ temp carpeta, o cambie la carpeta de destino en config

- Copie el agente.py de Utils e inícielo

- Tome una instantánea de la VM

- Repita los pasos 1-6 para tantas máquinas virtuales como desee

¿CÓMO HACKEAR UNA MÁQUINA MAC DE APPLE CON EMPYRE?

EmPyre es un framework de Post Exploitation construido con Python que ofrece a profesionales de ethical hacking y seguridad de la información lo que es la capacidad de acceder de forma remota a hosts OSX. Es fácil de usar, tiene explotaciones específicas de OSX y cargas ya incorporadas, y realmente hace un cambio refrescante de Metasploit. Visítelos en Github para leer los detalles sobre características y soporte de esta herramienta comúnmente usado por profesionales de de seguridad de la información.

INSTALACIÓN

Usted está usando OSX u otro distro, asegúrese de tener Git instalado antes de comenzar. Estamos usando un nuevo Kali.

INSTALAR EMPYRE

Primero, Git Clone

![]()

Ahora debe tener una carpeta llamada EmPyre, y deseará ejecutar install.sh para terminar la instalación.

![]()

EmPyre está instalado y listo para funcionar, ahora solo cambie el directorio en EmPyre y ejecute ./empyre para iniciar la interfaz.

Una vez hecho esto, EmPyre se cargará y verá el siguiente menú.

CREAR UN LISTENER

Según expertos de seguridad de la información y ethical hacking, antes de hacer algo, escriba el comando de help y echa un vistazo a las opciones que tiene, sugerimos pasar algún tiempo aprendiendo lo que puedes hacer con la herramienta. Por ahora, queremos iniciar un listener para que nuestras víctimas se conecten también.

Vaya a los listners y escriba las opciones para ver las opciones del listener actual. Este es tu equivalente de “show options” dentro de Metasploit.

Cuando pulses Intro, verás la configuración actual predeterminada para listener que se llamado test. Puedes ver la IP local y todas las otras opciones que están bien para esta guía, pero puede cambiar cualquier cosa que se adapte a tu objetivo explica experto de seguridad de la información y ethical hacking

Cambiar el host es útil si estás deseando NAT tu IP.

Una vez que estés satisfecho con tus opciones, sólo tienes que presionar ejecutar, seguido de tu nombre de listener que se puede ver en las opciones.

Eso es, estamos escuchando shells. Ahora, si estás ejecutando esto en un laboratorio, sólo asegúrete de que puede llegar a la máquina de destino y la red está totalmente bien. Si estás utilizando esto contra un host remoto fuera de su LAN, debes pasar a configurar NAT y cualquier regla que necesite para permitir que el tráfico entre.

CREAR EL DOCUMENTO MALICIOSO

Según expertos de seguridad de la información y ethical hacking, esto no es tan diferente de atacar a las máquinas de Windows, pero vas a tener una mano de ayuda adicional de EmPyre para hacer las cosas un poco más fáciles. Primero, necesitamos crear un office macro malicioso. Puedes regresar al menú principal ingresando “main” y luego entrar en “usestager”. Puede presionar la pestaña para listar todas las opciones disponibles pero usaremos una macro para este ataque.

Ahora, sólo necesitamos decirle al stager qué listener queremos que use, lo cual debería ser fácil, ya que solo tenemos 1 creado, y luego lo encerramos generando la macro.

Si todo va al plan, deberás ver la salida de la macro encendido a la pantalla.

Queremos copiar esta salida en un documento y entrar en una macro. Abra Excel o Word y guarda el documento como un documento habilitado para macros.

Una vez que lo hayas guardado, diríjete a las tools y crea un nuevo macro, asígnale el nombre y luego pegua el código de tu host EmPyre en el Macro. Debe tener un aspecto como este.

Guarda el documento y deja que comience el ataque. La próxima vez que abras este documento, se le pedirá que actives los macros que, por supuesto, lo haremos.

Vas a querer comenzar a interactuar con tu máquina Mac recién infectada. EmPyre los llama agentes, así que simplemente ingrese el comando agents.

Observe la cadena que comienza UKFOM… Este es el identificador único que EmPyre ha dado al host.

A partir de aquí, puedes empezar a lanzar código de shell alrededor como una especie de maníaco. Prueba algunos de los módulos incorporados, hay toneladas de ellos y algunos de ellos son bastante útiles acuerdo a expertos de seguridad de la información y ethical hacking.

Por supuesto, como cualquier otra pantalla, puedes emitir el comando de ayuda y ver todas las otras opciones que tienes.

NAXSI – FIREWALL DE SOFTWARE ABIERTO PARA NGINX

Un WAF protege una aplicación Web controlando su entrada y salida y el acceso desde la aplicación. Se ejecuta como un dispositivo, un plug-in de servidor o un servicio basado en la nube, el WAF inspecciona todos los paquetes de datos HTML, HTTPS, SOAP y XML-RPC. A través de una inspección personalizable, es capaz de prevenir ataques contra seguridad web como XSS, inyección de SQL,sessionhijacking y buffer overflows, que los firewalls de red y los sistemas de detección de intrusos a menudo no son capaces de realizar.

NAXSI es un WAF de código abierto para Nginx (Web Application Firewall), que por defecto puede bloquear el 99% de los patrones conocidos involucrados en las vulnerabilidades del sitio web. NAXSI significa Nginx Anti XSS & SQL Injection y es creado por expertos de seguridad web.

Por defecto, lee un pequeño subconjunto de reglas simples de seguridad web que contienen el 99% de los patrones conocidos involucrados en vulnerabilidades de sitios web.

Siendo muy simple, esos patrones pueden coincidir con las consultas legítimas. El administrador de seguridad web puede agregar listas blancas manualmente analizando el registro de errores de Nginx o (recomendado) iniciar el proyecto mediante una fase de auto aprendizaje intensivo que generará automáticamente las reglas de lista blanca con respecto al comportamiento del sitio web.

Por el contrario de la mayoría de los firewall de aplicación web, Naxsi no se basa en una base de firmas, como un antivirus, y por lo tanto no puede ser eludido por un patrón de ataque “desconocido”. Acuerda a experiencia de expertos de seguridad web, otra diferencia principal entre NAXSI y otros WAF, NAXSI filtra sólo las solicitudes GET y POST, es un software libre y libre de usar.

Según los expertos de seguridad web de iicybersecurity, WAF como Naxsi puede ser utilizado por PYMES para implementar seguridad web Requiere un poco más de esfuerzo ya que usted tiene a la lista blanca para conseguir que las cosas funcionen, pero bloqueará ataques más ofuscados y poco comunes sin actualizaciones ni modificaciones.

RAPTOR WAF – UN FIREWALL GRATIS DE APLICACIONES WEB

Un firewall de aplicaciones web (WAF) es un firewall que supervisa seguridad web, filtra o bloquea el tráfico HTTP hacia y desde una aplicación Web.Un WAF también es capaz de detectar y prevenir nuevos ataques desconocidos al observar patrones desconocidos en los datos de tráfico. Raptor WAF es un firewall de aplicaciones web hecho en C, que usa DFA para ayudar en seguridad web y bloquear SQL Inyección, Cross Site Scripting (XSS) y PathTraversal.

Es esencialmente un firewall de aplicación web simple hecho en C, usando el principio KISS, haciendo poll utilizando la función select (), no es mejor que epoll () o kqueue () de BSD, pero es portátil.

Caracteristicas

Según los expertos de seguridad web de iicybersecurity, WAF como Raptor puede ser utilizado por PYMES para implementar seguridad web. Es ampliamente utilizado hoy en día para detectar y defenderse contra la mayoría de las inyecciones de SQL, ataques contra seguridad web y ataques XSS.

- Bloquear ataques contra seguridad web como de XSS, Inyección de SQL y path traversal

- Lista negra IPs para bloquear usuarios usando config / blacklist ip.txt

- Soporta IPv6 e IPv4 para la comunicación

En la BMV, desprotegidas las firmas ante ciberataques

los hackers consiguen hasta US600,000 millones al año por invasiones, según especialistas en el tema de ciberseguridad. Desprotegidas y sensibles ante un ataque cibernético. Así se encuentran las emisoras de la Bolsa Mexicana de Valores (BMV). Especialistas coincidieron en que un ataque a sus computadoras, redes e información podría mermar notablemente sus operaciones y afectar sus finanzas. Sin embargo, no se protegen adecuadamente.

Expertos en ataques cibernéticos coincidieron en que las empresas en general y en específico las que cotizan en Bolsa destinan bajo presupuesto a su protección cibernética.

Los sectores que más ataques cibernéticos reciben son el financiero y de comercio electrónico.

Datos del International Institute of Cyber Security indican que en el 2016 cerca de 78% de las empresas en México han sido blanco de un ataque por medio de Internet.

A pesar de que ha ido en incremento el presupuesto para dicha área, firmas que cotizan en la BMV destinan solamente entre 5 y 8% de su presupuesto a ciberseguridad, porcentaje menor al de las empresas que cotizan en Nasdaq, que destinan entre 7 y 11% de su presupuesto para protegerse de ciberataques.

Dicha institución recomienda a una empresa en Bolsa una inversión anual contra ataques cibernéticos de entre 700,000 a 30 millones de dólares.

Compromiso bajo “El nivel de compromiso para implementar ciberseguridad es bajo ya que sólo 45% de las empresas tiene una estrategia robusta de ciberseguridad y sólo 40% realiza evaluaciones regulares de ciberseguridad”, aseguró German Ruiz, consultor de Seguridad Cibernética-Ethical Hacking en International Institute of Cyber Security.

Marco DeMello, CEO de PSafe, aplicación de defensa contra ataques cibernéticos para teléfonos celulares, dijo que “todavía no están protegidas suficientemente las empresas contra un ciberataque. Son muy vulnerables. Y es que muy pocas empresas que son invadidas lo reportan, entonces no hay una legislación en América Latina para que las empresas que son comprometidas lo reporten al gobierno, no hay obligación legal, más que en Estados Unidos”.

Ruiz agregó que una empresa del tamaño de las que cotizan en Bolsa o internacionales recibe anualmente entre 2 a 10 millones de ataques cibernéticos, de los cuales, entre 2 y 5% son consumados.

Pérdidas millonarias

Sin embargo, a pesar de que el porcentaje es bajo, las pérdidas son cuantiosas a nivel mundial.

“El mercado de ataques cibernéticos en el mundo asciende a 600,000 millones de dólares, aunque dependen del tamaño de la empresa y tipo de negocio.

El costo por la reparación de daños es de entre 10,000 a 50,000 dólares para las pequeñas empresas y entre 50,000 a 150 millones de dólares, para las grandes”, consideró el consultor de Seguridad Cibernética.

IR-RESCUE: UNA HERRAMIENTA DE CÓDIGO ABIERTO PARA FORENSE Y RESPUESTA DE INCIDENTES

Ir-rescue es un script ligero de Windows Batch que recopila unos numerosos de datos forenses de sistemas Windows de 32 bits y 64 bits respetando el orden de volatilidad y artefactos que se cambian con la ejecución del script. Se destina a la respuesta a incidentes utilizándose en diferentes etapas del proceso de digital forensic e investigación. Puede ser configurado para realizar colecciones completas de datos para fines de digital forensic e investigación, así como personalizar adquisiciones de tipos específicos de datos. La herramienta representa un esfuerzo para agilizar la recolección de datos de máquina, independientemente de las necesidades de la digital forensic y confiar menos en el soporte in sitio cuando el acceso remoto o el análisis en vivo no están disponibles.

Ir-rescue hace uso de comandos integrados de Windows y utilidades de terceros bien conocidas de Sysinternals y NirSoft, por ejemplo, algunas de código abierto. Está diseñada para agrupar las colecciones de datos según el tipo de datos. Por ejemplo, se agrupan todos los datos relacionados con la conexión en red, como los recursos compartidos de archivos abiertos y las conexiones TCP (Protocolo de control de la transmisión), mientras que los procesos, los servicios y las tareas se agrupan bajo malware. La herramienta de digital forensic también está diseñada con el propósito de no hacer uso de PowerShell y WMI (Windows Management Instrumentation) para que sea compatible transversalmente. La adquisición de tipos de datos y otras opciones generales se especifican en un archivo de configuración simple. Cabe señalar que el script lanza un gran número de comandos y herramientas, dejando una huella considerable en el sistema. El tiempo de ejecución varía dependiendo de la potencia de cálculo y de las configuraciones establecidas, aunque suele terminar dentro de un máximo de una hora si está configurado para ejecutarse completamente. Ir-rescue es una de las herramientas usada por los expertos de digital forensic de international institute of cyber security.

Ir-rescue ha sido escrito para la respuesta a incidentes y digital forensic, así como para los profesionales de la seguridad por igual. Por lo tanto, puede utilizarse para aprovechar las herramientas y comandos ya agrupados durante las actividades de digital forensic.

Ir-rescue se basa en una serie de utilidades de terceros para recopilar datos específicos de las maquinas. Las versiones de las herramientas se enumeran en la siguiente sección y se proporcionan con el paquete tal cual y, por lo tanto, sus licencias y acuerdos de usuario deben aceptarse antes de ejecutar ir-rescue.

Ir-rescue debe ejecutarse bajo una consola de línea de comandos con derechos de administrador y no requiere argumentos.

¿CÓMO GENERAR FÁCILMENTE UNA PUERTA TRASERA PARA LINUX, WINDOWS, MAC Y EVITAR EL ANTIVIRUS?

Una puerta trasera es un medio de acceso a un programa informático que evita los mecanismos de ciberseguridad. Un programador de ciberseguridad algunas veces puede instalar una puerta trasera para que se pueda acceder al programa para solucionar problemas de ciberseguridad o para otros fines. Sin embargo, los atacantes suelen utilizar puertas traseras que se detectan o se instalan, como parte de una vulnerabilidad.

En este artículo vamos a discutir una herramienta con la ayuda de expertos de cloud security de iicybersecurity IICS. La herramienta se llama TheFatRat que puede ser utilizada para generar una puerta trasera para Linux, Windows, Mac y evitar AntiVirus.

Según expertos de ciberseguridad y cloud security, TheFatRat es una herramienta fácil de generar puerta trasera con msfvenom (una parte de metasploit Framework). Esta herramienta recopila un malware con una carga útil popular y luego el malware compilado se puede ejecutar en Windows, Mac, Android. El malware que se crea con esta herramienta también tiene la capacidad de pasar por alto la mayor parte de protección de software de Anti Virus. Según su creadores y expertos de ciberseguridad, la puerta trasera, se ejecuta automáticamente si la victima desactiva el uac (user acces control).

UAC es una característica de ciberseguridad de Windows Vista, Windows 7 y Windows 8, que ayuda a evitar cambios no autorizados en el equipo. Estos cambios pueden ser iniciados por aplicaciones, virus u otros usuarios. User Account Control se asegura de que estos cambios se realizan sólo con la aprobación por parte del administrador. Si los cambios no han sido aprobados por el administrador, ellos no se ejecutan y Windows se mantiene sin cambios. Es como si nada hubiera pasado menciona experto de cloud security.

La herramienta de ciberseguridad revisa el servicio de Metasploit y se inicia si no está presente y pueden crear fácilmente meterpreter reverse_tcp playloads para Windows, Linux, Android y Mac.

TheFatRat ha sido creado para hacer frente a los problemas generales que enfrentan los profesionales de ciberseguridad y cloud security. La herramienta se puede iniciar varias meterpreter reverse_tcp listners y hacer una búsqueda rápida en searchsploit.

Los expertos de ciberseguridad han estado utilizando esta herramienta para eludir antivirus, ejecutar Auto run script para los listeners.

Esta herramienta es parte de sistema operativo hacking ético, Dracos Linux

REQUERIMIENTOS

- Un sistema operativo Linux. Expertos en ciberseguridad recomiendan Kali Linux 2 o Kali 2.016,1 rolling / Cyborg / Parrot / Dracos / BackTrack / Blackbox / y otro sistema operativo (Linux)

- Debe instalar metasploit Framework

¿CÓMO MONITOREAR EL TRÁFICO DE RED EN LINUX?

Con ayuda de expertos de ethical hacking y test de intrusión, en este artículo menciona algunas herramientas de línea de comandos de Linux que se pueden utilizar para monitorear el tráfico de red. Estas herramientas supervisan el tráfico que fluye a través de las interfaces de red y miden la velocidad a la que se están transfiriendo datos. El tráfico entrante y saliente se muestra por separado. Algunos de los comandos muestran el ancho de banda utilizado por los procesos individuales. Esto hace que sea fácil de detectar un proceso que este sobre utilizando en el ancho de banda de la red durante test de intrusión.

Aquí está una lista de los comandos, ordenadas según sus características

NLOAD

Nload es una herramienta de línea de comandos que permite a los usuarios controlar el tráfico entrante y saliente por separado. Que también atrae hacia afuera a un gráfico para indicar el mismo, la escala de los cuales se puede ajustar. Según curso de ethical hacking es muy fácil y sencillo de utilizar, y no es compatible con muchas opciones.

$ sudo apt-get install nload $ nload

IFTOP

Iftop mide los datos que fluyen a través de conexiones de socket individuales, y funciona de una manera diferente de Nload. Aunque iftop informa el ancho de banda utilizado por las conexiones individuales, no puede informar nombre / identificación del proceso involucrados en la conexión de socket en particular. Sin embargo, basándose en la biblioteca pcap, iftop es capaz de filtrar el tráfico de ancho de banda e informar sobre las conexiones de host seleccionados según lo especificado por el filtro.

$ sudo apt-get install iftop $ sudo iftop -n

Según consultores de test de intrusión, la opción n previene a iftop de resolver direcciones IP a nombre del host, lo que causa tráfico de la red adicional a sí mismo.

IPTRAF

Iptraf es un monitor de LAN interactivo y colorido. Muestra las conexiones individuales y la cantidad de datos que fluyen entre los anfitriones y es usado por experto de ethical hacking. Aquí está una captura de pantalla

$ sudo apt-get install iptraf iptraf-ng $ sudo iptraf

NETHOGS

Nethogs es una pequeña herramienta de ‘net top’ que muestra el ancho de banda utilizado por los procesos individuales y ordena la lista poniendo los procesos más intensivos en la parte superior. En el caso de un repentino aumento de ancho de banda, de forma rápida abre nethogs y encuentra el proceso responsable explican expertos de ethical hacking y test de intrusión. Nethogs informa de PID, el usuario y la ruta de acceso del programa.

$ sudo apt-get install nethogs $ sudo nethogs

SLURM

Slurm es otro monitor de carga de red que muestra las estadísticas del dispositivo junto con un gráfico ASCII. Es compatible con 3 estilos diferentes de cada uno de los gráficos que se pueden activar. Simple en funciones, slurm no muestra más detalles sobre la carga de la red.

$ sudo apt-get install slurm $ slurm -s -i eth0

TCPTRACK

Tcptrack es similar a iftop, y utiliza la biblioteca pcap para capturar paquetes y calcular varias estadísticas como el ancho de banda utilizado en cada conexión explican expertos de ethical hacking y test de intrusión. También es compatible con los filtros pcap estándar que pueden ser utilizados para controlar las conexiones específicas.

$ sudo apt-get install tcptrack

VNSTAT

VnStat es poco diferente de la mayoría de las otras herramientas menciona Mike Stevens experto de test de intrusión de International Institute of Cyber Security. Esto realmente ejecuta un servicio en segundo plano / daemon y sigue grabando el tamaño de la transferencia de datos todo el tiempo. A continuación puede ser utilizado para generar un informe de la historia de uso de la red. VnStat es más como una herramienta para obtener informes históricos de cuánto ancho de banda se utiliza todos los días o durante el mes pasado. No es estrictamente una herramienta para el monitoreo de la red en tiempo real.

$ sudo apt-get install vnstat

BWM-NG

BWM-ng (Bandwidth Monitor Next Generation) es otro monitor de carga de la red en tiempo real muy simple que reporta un resumen de la velocidad a la que se están transfiriendo datos dentro y fuera de todas las interfaces de red disponibles en el sistema.

$ bwm-ng

CBM – COLOR BANDWIDTH METER

Un diminuto monitor simple de ancho de banda que muestra el volumen de tráfico a través de las interfaces de red. No hay más opciones, sólo las estadísticas de tráfico son la pantalla y actualizado en tiempo real.

$ sudo apt-get install cbm

SPEEDOMETER

Otra herramienta pequeña y sencilla que simplemente extrae buenos gráficos en busca de tráfico entrante y saliente durante test de intrusión a través de una interfaz dada.

$ sudo apt-get install speedomete $ speedometer -r eth0 -t eth0

PKTSTAT

Pktstat muestra todas las conexiones activas en tiempo real, y la velocidad a la que se están transfiriendo datos a través de ellos y es usado por expertos de ethical hacking. También muestra el tipo de la conexión.

$ sudo apt-get install pktstat $ sudo pktstat -i eth0 -nt

NETWATCH

Netwatch es parte de la colección de herramientas netdiag, y también muestra las conexiones entre el anfitrión local y otros equipos remotos, y la velocidad a la que se transfieren datos en cada conexión durante test de intrusión.

$ sudo apt-get install netdiag $ sudo netwatch -e eth0 –nt

TRAFSHOW

Esto informa de las conexiones activas actuales, su protocolo y la velocidad de transferencia de datos en cada conexión. Sólo monitorea las conexiones TCP

$ sudo apt-get install netdiag $ sudo trafshow -i eth0 tcp

NETLOAD

El comando Netload simplemente muestra un pequeño informe sobre la carga de tráfico actual y el número total de bytes transferidos desde el inicio del programa.

$ sudo apt-get install netdiag $ netload eth0

DSTAT

Dstat es una herramienta versátil (escrito en Python por expertos de ethical hacking) que puede controlar diferentes estadísticas del sistema e informar de ellas en un modo de estilo de lotes o registrar los datos a un archivo CSV o similar. Este ejemplo muestra cómo utilizar dstat para reportar el ancho de banda de la red durante test de intrusión.

$ sudo apt-get install dstat$ dstat -nt

COLLECTL

Collectl informa de las estadísticas del sistema en un estilo y se recoge estadísticas sobre los diversos diferentes recursos del sistema como CPU, memoria, red, etc.

$ sudo apt-get install collectl$ collectl -sn -oT -i0.5

¿CÓMO HACKEAR LA RED WPA EMPRESARIAL CON AIR-HAMMER?

Ataques de fuerza bruta en línea contra la red WPA empresarial que parecen ser pasadas por alto, si no desconocidas, en la literatura actual sobre la seguridad de la red inalámbrica y en la comunidad de seguridad o pentesting en general. Aunque la red WPA empresarial a menudo se considera “más seguro” que WPA-PSK, que también tiene una superficie de ataque mucho más grande según expertos de pruebas de penetración. Mientras que las redes WPA-PSK sólo tienen una contraseña válida, puede haber miles de combinaciones de nombre de usuario y una contraseña válida que conceda acceso a una única red WPA empresarial. Acuerdo a reportes de pentesting, las contraseñas utilizadas para acceder a red WPA empresarial están comúnmente seleccionadas por los usuarios finales, muchos de los cuales seleccionan contraseñas extremadamente comunes.

CÓMO FUNCIONA EL AIR HAMMER

Air Hammer requiere como mínimo los siguientes parámetros para un hacer ataque:

- La interfaz inalámbrica para ser utilizada

- El nombre de la red (SSID) de la red inalámbrica esté a la que está destinada durante pruebas de penetración.

- Una lista de nombres de usuario objetivo

- Una contraseña o una lista de contraseñas para ser analizados para cada nombre de usuario

Air Hammer entonces intenta la autenticación en la red objetivo al tratar la contraseña proporcionada con cada nombre de usuario en la lista. Si se proporciona más de una contraseña, cada nombre de usuario es intentado con la primera contraseña antes de pasar a la siguiente contraseña.

Los expertos de pentesting han creado Air Hammer y dicen que interactuar con los nombres de usuario en lugar de las contraseñas es ventajoso porque:

- Hay una probabilidad mucho más alta que podamos adivinar la contraseña de al menos uno, de entre todos los usuarios de la organización que la probabilidad de que podemos adivinar la contraseña de un usuario único, específico en la organización.

- Debido a la cuenta de políticas de bloqueo comúnmente en su lugar, es posible hacer muchas veces más intentos de conexión dentro de un plazo determinado mediante la difusión de ellas a través de múltiples cuentas de usuario.

Después se descubrió un conjunto válido de credenciales, el nombre de usuario y la contraseña se muestran en la pantalla. En función de los parámetros utilizados, las credenciales opcionalmente se pueden guardar en un archivo de salida, y el ataque puede ser terminado en el primer éxito o permitido que continúe.

CADENA DE ATAQUE TÍPICO DURANTE PENTESTING

La cadena de ataque típico durante pentesting para los ataques realizados con Aire-Hammer es la siguiente:

Identificar la red de destino y el mecanismo de autenticación en uso. La versión actual del Air Hammer sólo es compatible con PEAP / MSCHAPv2. Los investigadores de pruebas de penetración añadirán los mecanismos de autenticación adicionales en versiones futuras.

Generar una lista de nombres de usuario para su uso en el ataque. Identificar el formato de nombre de usuario utilizado por la organización. Las fuentes posibles incluyen:

- Los nombres de usuarios almacenados dentro de los metadatos de los archivos disponibles en el sitio web de la empresa.

- La primera mitad de direcciones de correo electrónico corporativo. (La parte antes de la “@”).

- Los nombres de usuario capturados durante un ataque “Evil Twin” de la red destino.

- Hacer una lista de los nombres y apellidos de los mayoria de los empleados de la organización como sea posible. Las fuentes posibles: 1. El sitio web empresarial 3. Data.com 3. LinkedIn

- El uso de la información obtenida de los pasos anteriores durante pentesting, generara una lista de nombres de usuarios potenciales.

Uso de Air-Hammer para descubrir las credenciales válidas.

Uso de credenciales descubierto para acceder a la red inalámbrica.

Muchas empresas de pentesting usan herramientas como de Air Hammer para hacer pruebas de penetración. Los expertos de pentesting de IICS International Institute of Cyber Security mencionan que desde credenciales la empresa WPA que son a menudo de dominio de las credenciales del usuario, utilice las credenciales descubiertas para acceder a sistemas adicionales en la red interna e iniciar ataques adicionales.

https://github.com/Wh1t3Rh1n0/air-hammer/

¿CÓMO DETECTAR SI LA RED EMPRESARIAL HA SIDO HACKEADO?

IOC (indicator of compromise) – una lista de datos de amenazas (por ejemplo, secuencias que definen las rutas de archivos o claves de registro) que pueden utilizarse para detectar una amenaza en la infraestructura mediante el análisis basado en software automatizado de ethical hacking.

Simples escenarios de ciberseguridad de uso del IOC implican localizar el sistema de archivos específicos usando una variedad de criterios de búsqueda: hash MD5, nombres de archivo, fecha de creación, tamaños y otros atributos. Además, la memoria puede ser buscada por diversos signos específicos de la amenaza y en registros de Windows pueden buscar registros específicos según expertos de ethical hacking de International Institute of Cyber Security.

Estos datos se pueden presentar en una variedad de formatos. Los diferentes formatos permiten que los datos se importen en diferentes soluciones de ciberseguridad y ethical hacking para proporcionar el tratamiento posterior de los indicadores. Un administrador de ethical hacking puede integrar IOCs tomado de los reportes en soluciones de ciberseguridad tales como:

- Las soluciones de Endpoint Security

- SIEM

- IDS/IPS

- HIDS/HIPS

- Herramienta de investigación de ethical hacking sobre varios incidentes

Hay muchas soluciones comerciales de ciberseguridad para trabajar con IOC, pero en muchos casos las capacidades de los programas de código abierto similares son suficientes para comprobar en sistema en busca de signos de infección. Un ejemplo es Loki.

Loki es un sencillo y gratuito IOC scanner. Estos indicadores se pueden derivar de los informes de incidentes publicados, los análisis forenses o colecciones de muestras de malware en su laboratorio.Creado por expertos de ethical hacking, LOKI ofrece una forma sencilla de escanear tus sistemas de IOCs conocidos.

Es compatible con estos diferentes tipos de indicadores:

- Hash MD5 / SHA1 / SHA256

- Reglas de Yara (aplicado al archivo de datos y memoria de proceso)

- Los nombres de archivo Hard indicador basados en la expresión regular

- Los nombres de archivo Soft indicador basado en expresiones regulares

LOKI cuenta con algunas de las reglas más eficaces tomadas de los conjuntos de reglas de Thor APT escáner. Los expertos de ethical hacking, decidieron integrar una gran cantidad de reglas WebShell ya que incluso los mejores antivirus no pueden detectar la mayoría de ellos.

La base de firmas IOC no está cifrada o se almacena en un formato de propietario. Puede editar la base de firmas de por ti mismo y añadir tu propio IOCs. Ten en cuenta que los atacantes también pueden tener acceso a estas reglas en los sistemas de destino si usas el escáner y dejas el paquete en un sistema comprometido.

Puedes añadir fácilmente tus propios valores hash, las características de nombre de archivo y las normas de Yara para los conjuntos de reglas que vienen con él. Y por estos razones muchas empresas de de ciberseguridad usan productos como Loki. Otro escenario es el uso en un laboratorio forense. Escanear imágenes montadas con LOKI para identificar amenazas de ciberseguridad conocidas utilizando las definiciones proporcionadas por IOC.

Al final de la exploración LOKI genera un resultado de la exploración. Este resultado puede ser:

- El sistema parece estar limpio.

- ¡Objetos sospechosos detectados!

- ¡Indicadores detectados!

LYNIS: HERRAMIENTA DE AUDITORÍA DE SEGURIDAD PARA UNIX/LINUX SYSTEMS

Lynis es una herramienta de auditoría de seguridad de código abierto. Utilizado por los administradores de sistemas, profesionales de pentesting, y los auditores, para evaluar la ciberseguridad de sus sistemas Linux y UNIX. Se ejecuta en el propio host, de forma que realice análisis de pentesting y ciberseguridad más amplios que escáneres de vulnerabilidades.

SISTEMAS OPERATIVOS COMPATIBLES

La herramienta de pentesting y ciberseguridad casi no tiene dependencias, por lo que se ejecuta en casi todos los sistemas y versiones basadas en Unix, incluyendo:

- AIX

- FreeBSD

- HP-UX

- Linux

- Mac OS

- NetBSD

- OpenBSD

- Solaris

- and others

Incluso puede funcionar en sistemas como el Raspberry Pi y varios dispositivos de almacenamiento!

¿CÓMO FUNCIONA?

Lynis lleva a cabo cientos de pruebas de pentesting individuales, para determinar el estado de ciberseguridad del sistema. El análisis de ciberseguridad en sí consiste en realizar una serie de pasos, desde la inicialización del programa, hasta el informe.

PASOS

- Determinar sistema operativo

- Búsqueda de herramientas y utilidades disponibles

- Buscar actualizaciones Lynis

- Ejecutar pruebas de plugins

- Ejecutar pruebas de pentesting por categoría

- Informe del estado del análisis de ciberseguridad

Además de los datos que se muestran en la pantalla, todos los detalles técnicos de la exploración se almacenan en un archivo de registro. Cualquier resultado (advertencias, sugerencias, la recopilación de datos) se almacena en un archivo de informes. Lynis es una de las herramientas enseñada por los expertos de pentesting.

ESCANEO OPORTUNISTA

El escaneo lynis es oportunista: utiliza lo que se puede encontrar.

Por ejemplo, si ve que está ejecutando Apache, se llevará a cabo una ronda inicial de pentesting relacionadas con Apache. Si durante el escaneo Apache también descubre una configuración de SSL / TLS, se llevarán a cabo pasos adicionales de auditoría al respecto.

LOS ESCANEOS DE CIBERSEGURIDAD A PROFUNDIDAD

Mediante la realización de la exploración oportunista, la herramienta puede funcionar con casi ninguna dependencia. Cuanto más encuentra, más profunda la prueba de pentesting será. En otras palabras, siempre Lynis realizará exploraciones, personalizadas a tu sistema.

CASOS DE USO

Según expertos de ciberseguridad, Lynis es flexible, se utiliza con varios fines diferentes. Casos de usos típicos para Lynis incluyen:

- La auditoría de ciberseguridad

- Pruebas de cumplimiento (por ejemplo, PCI, HIPAA, SOX)

- Detección de la vulnerabilidad y la digitalización

- Endurecimiento de sistema

LOS RECURSOS UTILIZADOS PARA LAS PRUEBAS

Muchas otras herramientas utilizan los mismos archivos de datos para la realización de pruebas de pentesting. Desde que Lynis no se limita a unas pocas distribuciones comunes de Linux, que utiliza las pruebas de estándares y muchas otras costumbres que no se encuentran en ninguna otra herramienta.

¿CÓMO GENERAR AUTOMÁTICAMENTE LOS DOCUMENTOS MALICIOSOS PARA EL HACKEAR ALGUIEN?

La generación de un documento macro malicioso es algo que todos los hackers / los expertos de ethical hacking conocen muy bien. Utilizamos macros maliciosos todo el tiempo para ganar puntos de apoyo cuando otros ataques no funcionan. Los expertos de ethical hacking decidieron que era hora de que tengamos una herramienta que permitiera automatizar tanto como sea posible, nos permiten reutilizar las cargas útiles, e incluir las técnicas de evasión de anti-virus.

Luckystrike es un generador basado en PowerShell de documentos .xls maliciosos (que pronto será .doc). Todas sus cargas útiles se guardan en una base de datos para su fácil recuperación y su incorporación en un documento nuevo o existente. Según expertos de ethical hacking, Luckystrike te proporciona varios métodos de infección diseñados para conseguir tus cargas útiles para ejecutar sin activar el anti-Virus.

Luckystrike es un script de PowerShell basado en menús que utiliza una base de datos sqlite para almacenar sus cargas útiles, dependencias bloque de código, y sesiones de trabajo con el fin de generar documentos .xls maliciosos. Según los profesores de ethical hacking, los cursos de seguridad deben cubrir herramientas como estas.

Luckystrike le permite trabajar con tres tipos de payloads. Las cargas útiles que agregue se almacenan en el catalog, un archivo de base de datos sqlite que se puede utilizar en varias ocasiones, o compartirse entre compañeros de equipo. Según curso de ethical hacking, cada vez que se selecciona una carga útil para utilizar, también debe elegir el tipo de infección, o los medios por los cuales se dará cumplimiento a la carga útil. Puede infectar un documento con varias cargas útiles con diferentes tipos de infección.

TIPOS DE INFECCIÓN

1. Tipo de carga útil: Shell Command

- Tipo de infección: Shell Command: Shell command corre a través de PowerShell o cmd.exe. Alta tasa de detección por antivirus.

- Tipo de infección: Metadata: Incorpora la carga útil en los metadatos del archivo, concretamente el campo de asunto. ¡Tasa de detección muy baja.

2. Tipo de carga útil: PowerShell Script

- Tipo de infección: CellEmbed: Incorpora un código base 64 codificada en las células rotas en pedazos.

- Tipo de infección: CellEmbedNonBase64: La inserción es el mismo que el apartado en primer punto anterior, pero no es base64. La escritura se lee directamente de la célula y se dispara a través de PowerShell. Nunca toca el disco. Recomendado por los expertos de ethical hacking!

- Tipo de infección: CellEmbed-Encrypted: Al elegir esta, se le pedirá el nombre de dominio de correo electrónico de tu objetivo. El código de macro a continuación, recupera la dirección de correo electrónico del usuario de Active Directory, dividir la cadena, y descodificar la carga útil antes de ejecutar. Recomendado por los expertos de ethical hacking!

3. Tipo de carga útil: Executable

- Tipo de infección: Certutil.

- Tipo de infección: Save To Disk

- Tipo de infección: ReflectivePE

¿CÓMO HACER ANÁLISIS AUTOMATIZADO DE MALWARE CON CUCKOO?

Cuckoo es un sistema de análisis automatizado de malware de fuente abierta.

Los profesionales de ethical hacking, utilizan Cuckoo para ejecutar y analizar automáticamente los archivos y recoger los resultados comprensivos del análisis que describen lo que hace el malware mientras se ejecuta dentro de un sistema operativo aislado.

Según expertos de ethical hacking, puede recuperar los siguientes tipos de resultados:

- Los rastros de las llamadas realizadas por todos los procesos generados por el malware.

- Los archivos han sido creados, borrados y descargados por el malware durante su ejecución.

- Los volcados de memoria de los procesos malware.

- El rastro del tráfico de red en formato PCAP.

- Imágenes tomadas durante la ejecución del malware.

- La memoria completa de la papelera de reciclaje de las máquinas.

Cuckoo Sandbox comenzó como proyecto de equipo de ethical hacking de Google en 2010 dentro del Proyecto Honeynet. Cuckoo está diseñado para ser utilizado tanto como una aplicación independiente así como para integrarse en frameworks más grandes, gracias a su diseño extremadamente modular.

Se puede utilizar para analizar:

- Ejecutables de Windows genérico

- Los archivos DLL

- Los documentos PDF

- Documentos de Microsoft Office

- URLs y archivos HTML

- Escrituras de PHP

- Los archivos CPL

- (VB) scripts de Visual Basic

- Archivos ZIP

- JAR de Java

- Los archivos de Python

- Casi cualquier otra cosa

cockoo

Gracias a su modularidad y capacidades de scripting de gran alcance, no hay límite en lo que puedas lograr con Cuckoo.

ARQUITECTURA

CuckooSandbox consiste en un software de gestión central que se encarga de la ejecución y el análisis de las muestras.

Según expertos de Ethical hacking de IICS, cada análisis se lanzado en una fresca y aislada máquina virtual o física. Los principales componentes de la infraestructura de Cuckoo son Host machine (software de gestión) y un número de máquinas de clientes (máquinas virtuales o físicos para el análisis).

El Host ejecuta el componente principal de sandbox que gestiona todo el proceso de análisis, mientras que los huéspedes son los entornos aislados, donde las muestras de malware consiguen efectivamente realizarse y analizarse de forma segura por un experto de ethical hacking.

¿CÓMO HACER UN ANÁLISIS DE MALWARE CON MALHEUR?

Malheur es una herramienta para el análisis automático del comportamiento del malware (comportamiento grabado del malware en un entorno de sandbox). Ha sido diseñado para apoyar el análisis periódico de un software malicioso y el desarrollo de las medidas de detección y de defensa por expertos de ethical hacking. Malheur permite la identificación de nuevas clases de malware con un comportamiento similar y la asignación de malware desconocido a las clases descubiertas y es parte del curso de Malware Reverse Engineering de iicyberecurity IICS.

ANÁLISIS DEL COMPORTAMIENTO DEL MALWARE?

Malheur se basa en el concepto de análisis dinámico: los binarios de malware son recogidos desde internet y se ejecutan en un entorno de sandbox, donde se controla su comportamiento durante el tiempo de ejecución. La ejecución de cada uno de los resultados binarios de malware se registra en un informe de comportamiento. Según consultores de ethcial hacking, Malheur analiza estos informes para el descubrimiento y la discriminación de las clases de malware utilizando inteligencia artificial con Malware Reverse Engineering.

Malheur se puede aplicar a la conducta registrada por varios formatos, siempre y cuando los sucesos supervisados sean separados por símbolos delimitadores, por ejemplo como en los informes generados por los populares malware sandboxes CWSandbox, Anubis, Norman SandBox y Joebox.

Extracción de prototipos. A partir de un determinado conjunto de informes, Malheur identifica un subconjunto de prototipos representativos para el grupo de datos completos. Los prototipos proporcionan una visión general del comportamiento registrado y pueden ser utilizados para guiar Malware Reverse Engineering manual.

La agrupación de comportamiento. Malheur identifica automáticamente los grupos (clusters) de informes que contienen un comportamiento similar. La agrupación permite descubrir nuevas clases de malware y proporciona las bases para la elaboración de mecanismos de detección y defensas específicas, como las firmas de los antivirus explican Kim Denver, un experto de Malware Reverse Engineering y Ethical hacking.

Clasificación del comportamiento. Sobre la base de un conjunto de informes previamente agrupados, Malheur es capaz de asignar un comportamiento desconocido para grupos conocidos de malware. La clasificación permite la identificación de nuevas variantes de malware y se puede utilizar por los profesionales de ethical hacking para filtrar el comportamiento del programa antes de la inspección manual.

El análisis incremental. Malheur se puede aplicar de forma incremental para el análisis de grandes conjuntos de datos. Mediante el procesamiento de informes en trozos, los requisitos de tiempo de ejecución y la memoria se reducen significativamente. Esto convierte la aplicación a largo plazo viable, por ejemplo, para el análisis diario de malware durante procesos de Malware Reverse Engineering.

La entrada de malheur es un dataset que contiene los informes de comportamiento del malware. El conjunto de datos se proporciona ya sea como un directorio o un archivo comprimido que contiene los informes.Malheur soporta los siguientes formatos de archivos comprimidos: tar.gz, zip, pax y cpio. Un informe es un documento de texto que describe la actividad registrada de un programa de malware, donde los eventos individuales están separados por caracteres delimitadores, como el espacio en blanco o transporte de regreso. Se espera que los eventos en un informe estén en orden secuencial. Si el comportamiento se representa usando malware instruction set (MIST) otras opciones podrán ser seleccionadas. Cualquier curso de Malware Reverse Engineering o ethical hacking debe cubrir MIST en el curso. El resultado de un análisis se escribe en un archivo, un archivo de texto que contiene las columnas correspondientes con determinados resultados del análisis. De forma predeterminada se establecen en un archive que se llama malheur.out.

La configuración y el estado interno de malheur están almacenados en el directorio maldir. Si no existe este directorio, se crea y la configuración de todo el sistema se copia. Malheur apoya diferentes acciones para el análisis de un conjunto de datos según expertos de ethical hacking. Para todas las acciones de los informes se asignan primero a un espacio de vectores de altas dimensiones, de tal manera que cada informe se representa como un vector característico.